文章目录

BY 恒星实验室

高手高手高高手 (yu22x)

- BY 恒星实验室

- 高手高手高高手 (yu22x)

- easygo (airrudder)

- 简单包含 (yu22x)

- can_u_login (airrudder)

- 简单的php (airrudder)

- 压缩包 (yu22x)

- easy_sql (yu22x)

- Ez_Java(xenny)

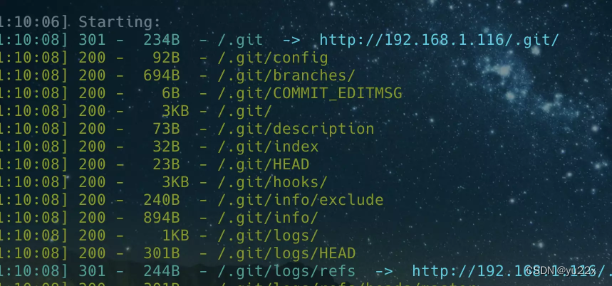

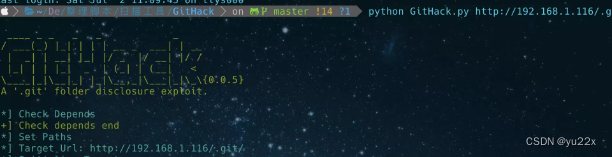

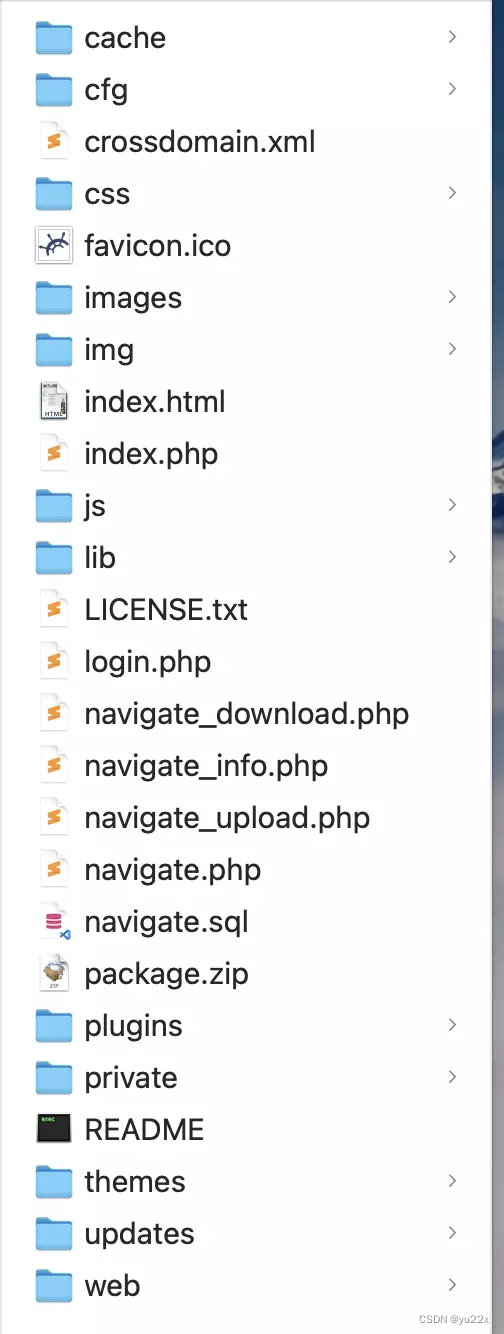

扫描后台发现存在.git,利用githack工具拿到 .git 文件夹,利用 git log 查看 commit id,利用 git reset --hard be50c81b903b0005d0740d221e74c51340251bc2 进行恢复拿到源码。

通过后台扫描还发现存在login.php

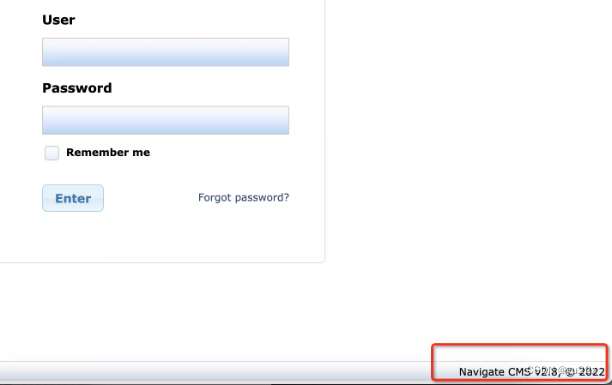

根据底部信息获取到了cms类型以及版本号,直接网上搜相对应的漏洞。

发现了这么一条,说在login.php中存在sql注入漏洞。不过没有给poc。 但是可以根据产商给的补丁进行分析

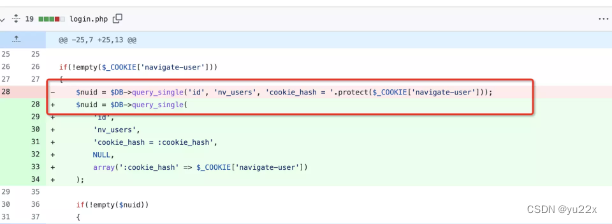

其中对login.php的改动主要内容如下

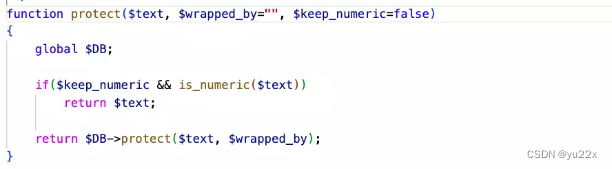

更换了一条代码,其中第三个参数由原来的可控值改成了固定值,并且增加了第四个参数。 跟进protect函数。

接着跟进$DB->protect

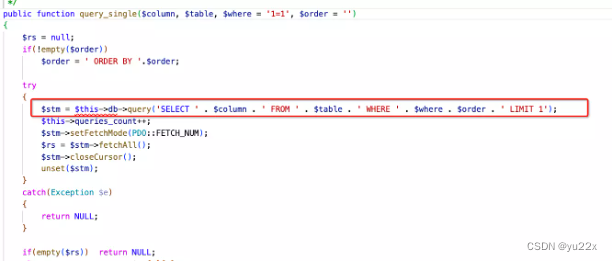

对于我们来说的影响只有一条,就是会将单引号前面增加反斜杠。 跟进query_single

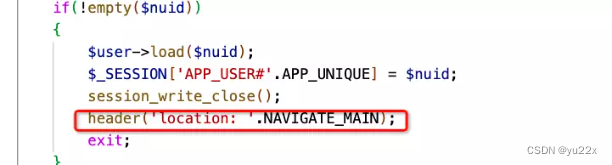

最主要的是进行了查询语句,并且查询语句中的$where是可控的,也就是 'cookie_hash = '.protect($_COOKIE['navigate-user']) 并且查询成功会跳转到首页(相当于登录成功)

将代码简单整理下,大致过程如下

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?