- web1

- web2

- web3

- web4

- web5

- web6

- web7

- web8

- web9

- web10

- web11

- web12

- web13

- web14

- web15

- web16

- web17

- web18

- web19

- web20

F12直接看

在URL前面加个view-source:

view-source:http://04f8ceb4-84dc-4811-a146-5aa8894fc95b.challenge.ctf.show:8080/

burpsuite抓包,看响应头  也可以直接F12的网络中

也可以直接F12的网络中

url后加robots.txt  拿到flag

拿到flag

phps源码泄露,一般index.php是显示网页,index.phps可以下载php源码

压缩文件泄露,可以使用脚本爆

import requests

url1 = 'http://c25dadb2-6df3-47b2-93ce-d38741b856eb.challenge.ctf.show:8080' # url为被扫描地址,后不加‘/’

# 常见的网站源码压缩文件名

list1 = ['web', 'website', 'backup', 'back', 'www', 'wwwroot', 'temp']

# 常见的网站源码压缩文件后缀

list2 = ['tar', 'tar.gz', 'zip', 'rar']

for i in list1:

for j in list2:

back=str(i)+"."+str(j)

url_final=str(url1)+'/'+back

print(back,' ',end='')

print(requests.get(url_final).status_code)

但是提交文件的flag,错误,我们构造URL

但是提交文件的flag,错误,我们构造URL

http://da7afaa3-8d2b-4ae3-aa90-a0945c88ba15.chall.ctf.show/fl000g.txt

git泄露  试了一下githack,但是下不下来文件 只有构造了一下URL

试了一下githack,但是下不下来文件 只有构造了一下URL

svn泄露

SVN(subversion)是源代码版本管理软件。 在使用SVN管理本地代码过程中,会自动生成一个隐藏文件夹,其中包含重要的源代码信息。但一些网站管理员在发布代码时,不愿意使用‘导出’功能,而是直接复制代码文件夹到WEB服务器上,这就使隐藏文件夹被暴露于外网环境,这使得渗透工程师可以借助其中包含版本信息追踪的网站文件,逐步摸清站点结构。 在服务器上布署代码时。如果是使用 svn checkout 功能来更新代码,而没有配置好目录访问权限,则会存在此漏洞。黑客利用此漏洞,可以下载整套网站的源代码

dirsearch扫描

vim的缓存泄露

vim编辑文本时会创建一个临时文件,如果程序正常退出,临时文件自动删除,如果意外退出就会保留,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容。而本题的情景就是电脑死机了意外退出,导致存在临时文件

一般会留下备份文件,后缀为.swp;.bak;.back

cookie泄露 直接查看cookie即可,burp和F12都可以

根据提示,查询对ctfshow域名进行dns查询,查看TXT记录 (DNS是域名系统的缩写,它是由解析器和域名服务器组成的。域名服务器是指保存有该网络中所有主机的域名和对应IP地址,并具有将域名转换为IP地址功能的服务器) 阿里云查询链接:https://zijian.aliyun.com/

根据题目提示,我们访问robots.txt,获取到后台地址  然后我们访问一下后台

然后我们访问一下后台

http://c25a456d-63f7-497e-9170-0365a9cdce53.chall.ctf.show/admin/

需要登陆 账号名直接盲猜admin,密码是网站底部的这串数字,372619038  登录进来后,获取到flag

登录进来后,获取到flag

document是个超链接

文件旁边有个flash  发现flag在var/www/html/nothinghere/fl000g.txt,构造url

发现flag在var/www/html/nothinghere/fl000g.txt,构造url

http://fc5e642c-c455-4457-a1c0-24ede5353384.challenge.ctf.show:8080/nothinghere/fl000g.txt

发现需要登录邮箱  url:

url:

http://01b78e24-9ae6-4701-9c5c-2373eb4bc74b.challenge.ctf.show:8080/admin/

忘记密码,用qq邮箱,和刚才的qq,找到地址 输入西安,得到密码为:admin7789 登录得flag

忘记密码,用qq邮箱,和刚才的qq,找到地址 输入西安,得到密码为:admin7789 登录得flag

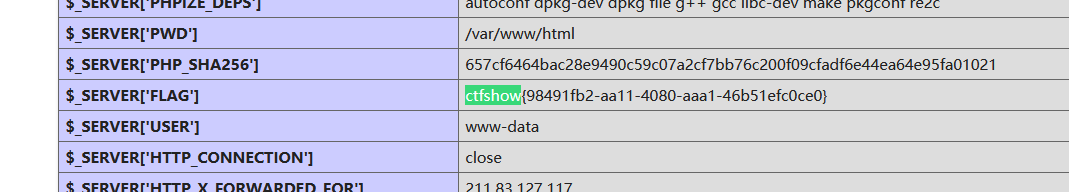

php探针

php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡流量、系统负载、服务器时间等信息。是一个查看服务器信息的工具。

比如查看服务器支持什么,不支持什么,空间速度等等状况!

构造URL

http://bce2d2f8-5518-4d8b-ad18-f665875648c6.challenge.ctf.show:8080/tz.php

点击phpinfo(),搜索ctfshow

点击phpinfo(),搜索ctfshow

找真实得ip地址 用fofa

查看js文件

var result=window.confirm("\u4f60\u8d62\u4e86\uff0c\u53bb\u5e7a\u5e7a\u96f6\u70b9\u76ae\u7231\u5403\u76ae\u770b\u770b");

}

else

{var result=window.confirm("GAMEOVER\n是å¦ä»Žæ–°å¼€å§‹");

unicode解码后  访问110.php

访问110.php

F12

根据题目提示,是mdb文件泄露 mdb文件是早期asp+access构架的数据库文件

于是我们访问/db/db.mdb,即构造url如下访问

http://5c070a5e-3a51-4904-a668-4385dfa7e714.chall.ctf.show/db/db.mdb

下载文件,搜索flag