文章目录

内网访问:

- 内网访问:

- 伪协议读取文件

- 端口扫描

- POST请求

- 上传文件

- FastCGI协议

- Redis协议

- URLbybasss

- 数字IP地址绕过

- 302跳转

- DNS重绑定

- 参考文章:

payload

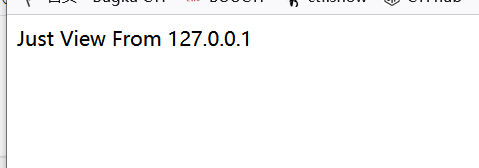

直接内网访问127.0.0.1/flag.php

可以去读读我的文章

直接file://协议读取本地文章

payload:

file:///var/www/html/flag.php

注意:有些时候flag.php不在该路径

题目提示端口在8000-9000,因此直接扫就可以了。这里我们需要使用dict伪协议来扫描,因为dict协议可以用来探测开放的端口。

直接url=dict://127.0.0.1:80,然后对端口80进行暴力破解

发现端口,直接访问127.0.0.1:端口数

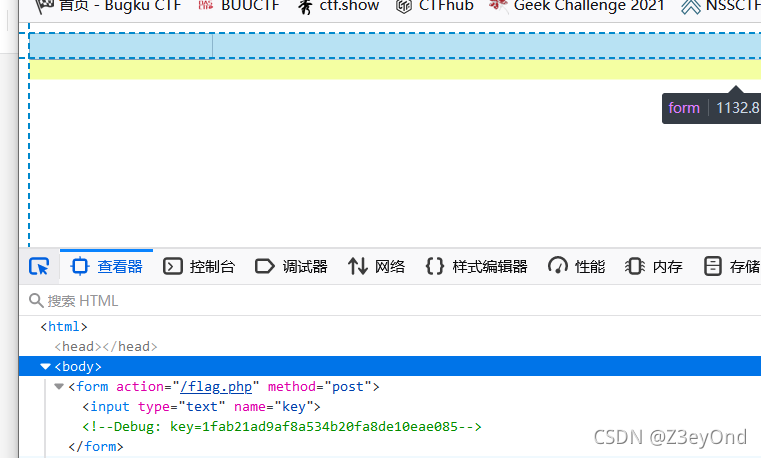

POST请求访问127.0.0.1/flag.php  发现有东西, POST请求,但是需要127.0.0.1

发现有东西, POST请求,但是需要127.0.0.1  访问302.php,看到代码

访问302.php,看到代码

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?