文章目录

前言

- 前言

- 黑名单绕过

- 利用 LD_PRELOAD 环境变量

- LD_PRELOAD 简介

- 利用条件

- 劫持 getuid()

- 劫持启动进程

- 演示过程

- 利用ShellShock(CVE-2014-6271)

- 使用条件:

- 原理简述

- 演示过程

- php-json-bypass

- 使用条件:

- 原理简述

- 利用脚本

- 演示过程

- php-GC-bypass

- 使用条件:

- 原理简述

- 利用脚本

- 演示过程

- 利用 Backtrace

- 使用条件:

- 原理简述

- 利用脚本

- 利用方法

- 利用 Apache Mod CGI

- 使用条件:

- 原理简述

- 演示过程

- 2020De1CTF

- 通过攻击 PHP-FPM

- 理论:

- ctf题目:

- 利用 imap_open() 绕过

- 基本原理

- 利用 SplDoublyLinkedList

- 使用条件:

- 原理

- 演示过程

- 利用 FFI 扩展执行命令

- 使用条件:

- 原理简述

- 演示过程

- 利用iconv来绕过

- 条件

- 原理简述

- 演示过程

- 向/proc/self/mem写shellcode劫持got表

- 利用ImagMagick

- 原理简述

- 演示过程

- 使用蚁剑插件并修改绕过

- 参考文章

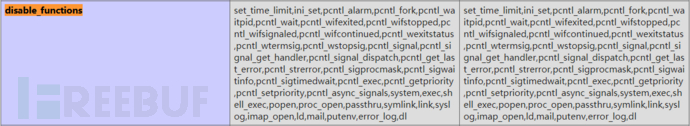

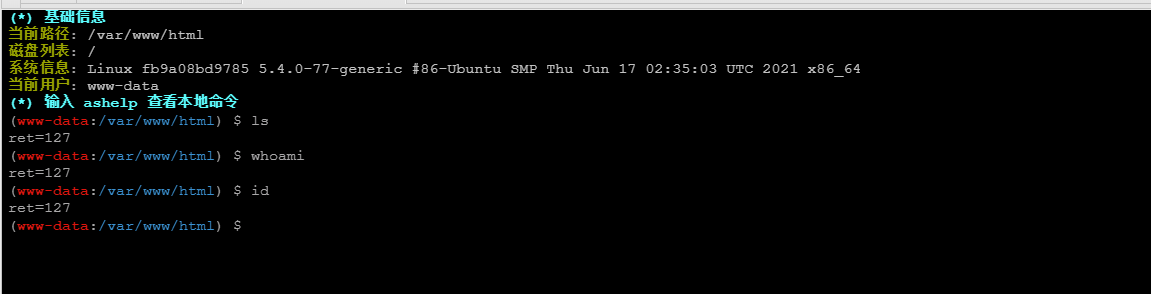

有些时候,phpinfo()有disable_functions

蚁剑终端命令不起作用,就可能是df的问题

就是一些运维人员php命令执行的函数没禁用完

exec,passthru,shell_exec,eval,system,popen,proc_open(),pcntl_exec

前几种都比较简单

popen

打开进程文件指针

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?