- web39

- web40

- web41

- web42

- web43

- web44

- web45

- web46

- web47

- web48

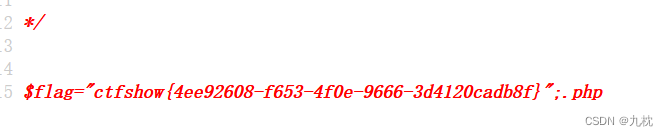

解答: 不能带有flag,可以用伪协议data://text/plain,

payload:data://text/plain,

页面是空白,要看源码。

使用data伪协议,执行了输入的php语句,因为.php 前面的php语句已经闭合了,所以后面的.php会被当成html页面直接显示在页面上。

解答: 过滤了很多,但是下面是直接eval执行,可以直接函数执行,过滤了引号等内容,但是其中的括号过滤的是中文全角的(``),而非半角,所以还是可以使用括号的,那么可以考虑用无参数函数。 (上一篇的web31里提供了无参数函数的知识点链接)

?c=show_source(next(array_reverse(scandir(pos(localeconv())))));

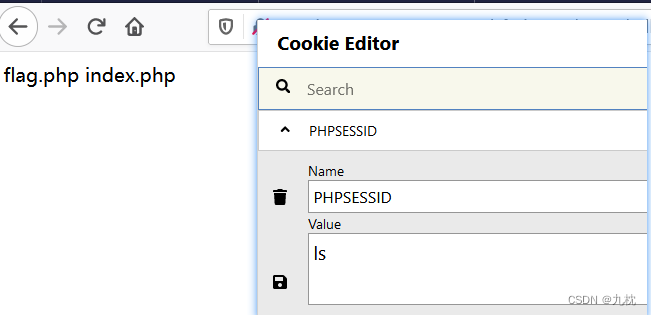

题中还给了另一个解法,使用session:输入?c=session_start();system(session_id());

session_start() :启动新会话或者重用现有会话 session_id() :获取/设置当前会话 ID

修改PHPSESSID值即可。

解答: 过滤了数字和字母,以及$、+、-、^、~使得异或自增和取反构造字符都无法使用,但是没有过滤或运算符|。

以下脚本来源:csdn博主yu22x 先php的生成一个rce_or.txt,内容是ascii为0-255对应字符如何通过或运算获取。(eg:?=%14|%3f)

#从进行异或的字符中排除掉被过滤的,然后在判断异或得到的字符是否为可见字符 &1。连接符:

web47; 前面的执行完执行后面的 ping 127.0.0.1;whoami | 管道符,显示后面的执行结果 ping 127.0.0.1|whoami || 当前面的执行出错时执行后面的 ping 1||whoami & 前面的语句为假则直接执行后面的,前面可真可假 ping 127.0.0.1&whoami && 前面的语句为假则直接出错,后面的也不执行,前面只能为真 ping解答: 只是增加了几个读取命令的过滤,因此上题payload可以继续用。

web48解答:上题payload继续用 在这里可以把代码后续的这几个命令简单介绍一下。 more、less、head、tail经常被用来在cat被过滤时绕过使用。 linux指令手册

more:分页显示指定的文本文件内容,从前向后浏览文件内容。 less:用于分页显示文件内容。不仅能从前向后,还可以从后向前浏览文件内容。 head:显示文件开头的内容,默认为前10行。 sort:对文件内容进行排序 tail:查看文件尾部内容,默认为后10行。 sed:利用语法/脚本对文本文件进行批量的编辑操作 cut:用于按列提取文件内容(如以冒号为间隔符,仅提取指定文件中第一列的内容:cut -d : -f 1 /etc/passwd) awk:对文本和数据进行处理的编程语言 strings:在对象文件或二进制文件中查找可打印的字符串。(常用于查找文件中的flag:strings 文件名|grep "flag") od:读取所给予的文件的内容,并将其内容以八进制字码呈现出来。 curl:在Shell终端界面中基于URL规则进行的文件传输工作,可以利用此命令实现反弹shell。